Аннотация

В настоящее время наиболее популярным методом аутентификации пользователей является использование текстового пароля. Этот метод имеет большое количество недостатков таких как атака по словарю, атака грубой силы и т. д. Защищенный текстовый пароль должны содержать в себе комбинации прописных, строчных букв и специальных символов. Пользователи имеют тенденцию выбирать слабые пароли на основе текста, короткие и легко запоминаемые. Для преодоления недостатков текстовых паролей была предложена система паролей на основе изображений. Система паролей на основе изображений подвергается нескольких проблемам, одной из них является подглядывание через плечо, т. е. изображения, которые пользователи выбирают в качестве пароля, легко подсмотреть злоумышленнику. Система аутентификации PassMatrix используется для предотвращения «атаки через плечо». Пользователь должен выбрать изображения в качестве пароля на этапе регистрации и выбрать передаваемый на изображение квадрат. Для защиты, передаваемых изображений от атаки, используется общий видимый метод встраивания водяных знаков в выбранные изображения и передаваемые изображения. Этот метод может быть расширен для обеспечения безопасности веб-приложения с помощью QR-кода.

1. Введение

Аутентификация пользователей на основе паролей используется во многих приложениях для обеспечения безопасности и конфиденциальности. Текстовые пароли, состоящие из цифр и букв верхнего и нижнего регистра, достаточно сильны, чтобы противостоять атакам грубой силы. Они очень просты в реализации и использовании. Буквенно-цифровые пароли должны удовлетворять двум требованиям. Они должны быть легко запоминаться и в то же время трудно угадываться. Для устранения проблем и недостатков, связанных с текстовыми паролями, были разработаны различные схемы аутентификации графических паролей. Люди лучше запоминают изображения с, чем словесные представления. Однако большинство этих паролей на основе изображений уязвимы для «атаки через плечо».

Passmatrix [1] можно назвать надежной системой графической аутентификации, используемая для защиты пользователей, которые могут стать жертвами «атак через плечо» при вводе паролей в общественных местах. Индикатор входа генерируется случайным образом для каждого пользователя и становится бесполезен после окончания сеанса. Индикатор входа обеспечивает защиту от «атак через плечо», так как пользователи используют указатель, чтобы выбрать на положение своих паролей. Если передаваемое изображение слабо видно на выбранном изображении, обычный пользователь, находящийся ближе к экрану монитора, можно увидеть передаваемое изображение, но кто-то, кто находится далеко от экрана определить передачу изображения не сможет. Этот метод также может быть расширен для обеспечения безопасного входа веб-приложений в компьютеры с помощью QR-кода.

2. Обзор исследований и разработок

Цзун-Юань и его соавторами [2] был предложен новый метод для универсального видимого водяного знака с возможностью восстановления изображения без потерь. Метод основан на использовании детерминированных «одно-к-одному» составных значений пикселов изображения для наложения различных видимых водяных знаков произвольных размеров на выбранное изображение. Доказано, что сопоставления являются обратимыми, это позволяет без потерь восстанавливать исходные изображения из изображений водяных знаков. Сопоставления могут быть скорректированы для получения значений пикселов, близких к значениям желаемых видимых водяных знаков. Различные типы видимых водяных знаков, включая непрозрачные монохромные и полупрозрачные полноцветные, внедрены в качестве приложений предлагаемого общего подхода.

Сарош Умар и др.[3]предложили оригинальный метод распознавания изображений на основе проверки подлинности системы, которая называется «Select-to-Spawn», она является безопасной, надежной и удобной в использовании. Эта система позволяет пользователю создать графический пароль, выбрав исходное изображение из коллекции доступных изображений. Выбранное изображение будет открыто в новом окне, далее изображение будет перемещено в сетку 4x4 или 16 прямоугольных частей. Линии сетки могут быть выделены, если необходимо хотите облегчить выбор, но в качестве варианта по умолчанию они становятся невидимыми. Затем пользователь может щелкнуть по любой ячейке сетки. Далее это приведет к созданию нового изображение с невидимой сеткой и делением на 16 ячеек. Выбор любой ячейки изображения порождает еще одно изображение с невидимыми линиями сетки. Этот процесс выбора может продолжатся в зависимости от пожеланий пользователя и каждое изображение, выбранное пользователем становится частью пароля.

Эндрю Лим и др. [4] предложили новый метод, который устойчив к «атакам через плечо» с использованием ложного изображения на этапе аутентификации. Как и другие методы аутентификации, графический пароль состоит из двух этапов: регистрации и аутентификации. На этапе регистрации пользователь выбирает несколько изображений из разных категорий или создает графическое изображение в качестве пароля. Позже, на этапе аутентификации, ему необходимо выбрать правильные изображения или перерисовать графический пароль, который он использует.

3. Действующая система

В PassMatrix количество изображений определяется пользователем. Индикатор входа в систему генерируется случайным образом для каждого изображения и становится бесполезным после завершения сеанса. Для защиты от «атаки через плечо», индикатор не отображается, пока рука не коснется экрана и исчезает сразу, как только рука пользователя покидает экран. Есть две полосы прокрутки: горизонтальная полоса с последовательностью букв и вертикальная полоса с последовательностью чисел. Пользователи могут выбирать любой способ, используя пальцы, чтобы сдвинуть символы одновременно. Для того, чтобы запутать и скрыть закономерности от наблюдателей, случайным образом перемешиваются элементы в обеих полосах в каждой передаче изображения, что позволяет пользователям перенести их в нужное положение.

4. Постановка задачи

Графические пароли в основном уязвимы к «атаке через плечо». В Passmatrix передаваемое изображения выводится на экран, и пользователь может легко определить пароль. PassMatrix уязвим для случайных атак на основе анализа точки доступа. Этот метод реализован только в мобильных устройствах для блокировки экрана.

5. Предлагаемая система

5.1 Регистрация

Предлагаемая система позволяет пользователю создать графический пароль, выбрать изображение в качестве пароля из коллекции предложенных картинок. После выбора образа пароля пользователю необходимо выбрать в качестве пароля одну сетку. Метод основан на использовании «одно-к-одному» составных значений пикселов изображения для наложения различных типов видимых водяных знаков произвольных размеров на выбранное изображение.

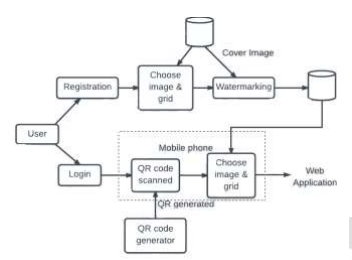

Рисунок 1 – Архитектура системы

5.2 Логин

Во время входа, после ввода данных пользователя на экране компьютера будет сгенерирован QR-код. Пользователю будет необходимо проверить сгенерированный QR-код, используя свой QR-сканер встроенный в мобильный телефон. После успешного сканирования на экране зарегистрированного мобильного телефона появится коллекция изображений. Пользователь должен выбрать изображение, которое он определил в качестве образа пароля. После выбора правильного пароля, изображение водяного знака, разделенное на несколько сеток, появится на экране мобильного телефона. Пользователь должен выбрать правильную сетку, которую он уже зарегистрировал на изображении водяного знака на этапе регистрации.

Рисунок 2 – Страница выбора парольного изображения

Рисунок 3 – Страница выбора сетки пароля

6. Вывод

Графическая проверка подлинности паролей это метод, который использует изображения в качестве паролей, а не буквенно-цифровых символов.

Они очень привлекательны, потому как люди лучше запоминают образы, чем слова. В этом проекте предлагается защищенная графическая система аутентификации PassMatrix, которая гарантирует, что пользователям не станет жертвой «атаки через плечо» при вводе паролей в публичном месте. Пользователь должен выбрать свое парольное изображение, которое уже зарегистрированы из коллекции показанных фотографий. Для сокрытия изображения от глаз злоумышленников общий видимый алгоритм встраивания водяного знака используется для смешения изображения выбранного и изображения пароля. Злоумышленнику будет очень сложно идентифицировать образ пароля. Этот метод расширен для обеспечения безопасности веб-приложений с помощью QR-кода.

Список использованной литературы

1. Hung-Min Sun, Shiuan-Tung Chen, Jyh-Haw Yeh, and Chia-Yun Cheng. A shoulder surfing resistant graphical authentication system

2. Tsung-Yuan Liu and Wen-Hsiang Tsai. Generic Lossless visible watermarking a new approach. IEEE transactions on image processing, 19(5):1224–1235, 2010.

3. Pradyumn Nand, Prashast Kumar Singh, Joy Aneja, and Yash Dhingra. Prevention of shoulder surfing attack using randomized square matrix virtual keyboard.In Computer Engineering and Applications (ICACEA),2015 International Conference on Advances in, pages 916–920. IEEE, 2015.

4. Andrew Lim Chee Yeung, Bryan Lee Weng Wai, Cheng Hao Fung, Fiza Mughal, and Vahab Iranmanesh. Graphical password: Shouldersurfing resistant using falsification. In 2015 9th Malaysian Software Engineering Conference (MySEC), pages 145–148. IEEE, 2015.

5. Haichang Gao, Zhongjie Ren, Xiuling Chang, Xiyang Liu, And Uwe Aickelin. A new graphical password scheme resistant to shouldersurfing. In Cyberworlds (CW), 2010 International Conference on, pages 194–199. IEEE, 2010.

6. Taiki Fukiage, Takeshi Oishi, and Katsushi Ikeuchi Visibility-based blending for real-time applications. In Mixed and Augmented Reality (ISMAR), 2014 IEEE International Symposium on, pages 63–72. IEEE, 2014.

7. Yufeng Tang, Dongqing Zou, Feng Ding, Jianwei Li, and Xiaowu Chen. Lle coordinates for image blending. In Virtual Reality and Visualization (ICVRV), 2014 International Conference on, pages 278–283. IEEE, 2014.

8. S Ramya and T Mercy Christial. Restoration of blurred images using blind deconvolution algorithm. In Emerging Trends in Electrical and Computer Technology (ICETECT), 2011 International Conference on, pages 496–499. IEEE, 2011.

9. Tsung-Yuan Liu and Wen-Hsiang Tsai. Generic lossless visible watermarking a new approach. IEEE transactions on image processing, 19(5):1224–1235, 2010.

10. Mohammad Sarosh Umar and Mohammad Qasim Rafiq. Select to- spawn: A novel recognition-based graphical user Authentication scheme. In Signal Processing, Computing and Control (ISPCC), 2012 IEEE International Conference on, pages 1–5. IEEE, 2012.