Хамидуллина Екатерина Дмитриевна

Факультет компьютерных наук и технологий

Кафедра компьютерных систем мониторинга

Специальность «Компьютерный эколого-экономический мониторинг»

Разработка политики информационной безопасности предприятия с учетом оценки потерь, связанных с угрозами информационных систем

Научный руководитель: к.т.н., доц. Губенко Наталья Евгеньевна

Оценка рисков и прогнозирование угроз информационной безопасности на примере малых предприятий

А.С. Годла, Е.Д. Хамидуллина, Н.Е. Губенко

Донецкий Национальный Технический университет,

г. Донецк, Украина

Источник: Источник статьи 3

Summary. The main purpose of this paper is to summarize the statistics, based on information security data. It should be used to prove the importance of further practice implementation in small business. The strategy of risk management is studied and boundaries of the company's information security are considered. Forecasting of threats by the method of expert estimates is proposed. The results can be used in small companies that need protection from threats and risk assessment.

Key words: information security; threats; risk management; small business.

В настоящее время происходит глобальная компьютеризация и информатизация общества, поэтому одной из главных проблем малого бизнеса является обеспечение необходимых условий для информационной безопасности (ИБ).

В 2011 году компания Symantec провела исследование угроз безопасности в Интернете. По сравнению с 2010 годом число кибер–атак на компьютеры увеличилось на 36%. Кроме того, было создано более 403 миллионов новых разновидностей вредоносного программного обеспечения. Это говорит о росте количества разработок на 41% [3].

Также, данные компании Sophos показывают, что в 2009–2010 гг. произошел значительный рост спама и фишинга [4].

В 2004 году сертифицированными профессионалами в области информационной безопасности (CISSP) было проведено исследование, выявившее, что для улучшения ситуации в области политики информационной безопасности необходима поддержка топ–менеджмента компании, который, зачастую, недостаточно осведомлен о важности вопроса [2].

Риск–менеджмент является эффективным способом анализа рисков малых предприятий. В настоящий момент их корпоративные сети считаются наиболее уязвимыми с точки зрения безопасности во всей их инфраструктуре.

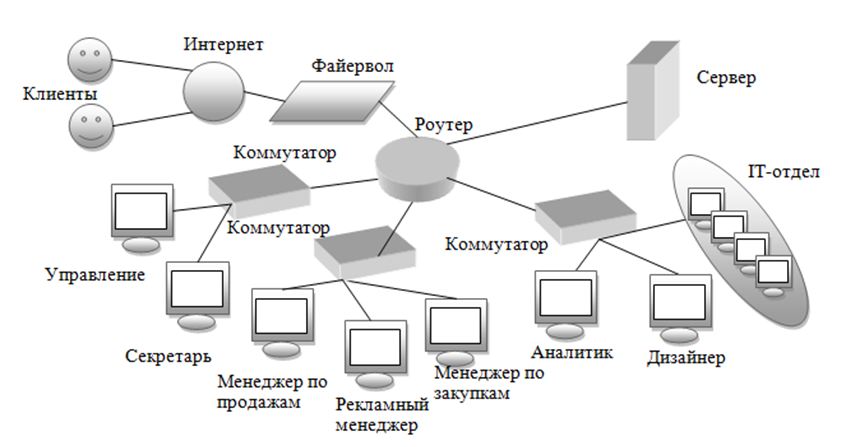

Для подтверждения данного факта, рассмотрим стандартную схему корпоративной сети предприятия на примере интернет–магазина (рис.1).

Определение границ безопасности для данного типа малого бизнеса практически невозможно. Это связано с тем, что предприятие использует сеть для хранения данных, применяет связи типа peer–to–peer, осуществляет переписку с помощью мгновенных сообщений, имеет удаленный доступ, а также клиентские сервисы. Из этого следует, что для обеспечения ИБ данного предприятия необходимо выработать некие стандартные подходы.

Режим безопасности должен реализовать такие подходы работы с рисками: снижение риска, неприятие риска, изменение характера или принятие риска [1].

Рисунок 1 – Структурная схема малого предприятия

К данной схеме малого предприятия можно применить прогнозирование угроз методом экспертных оценок. Для этого формируется база данных (рис. 2), основанная на знаниях экспертов в области ИБ. Это упрощает поиск аналогичных происшествий, методов их решения.

Достоинства метода: отсутствие ложных тревог, простота реализации.

Недостатки метода: невозможность отражения неизвестных атак, уязвимость даже при небольшом изменении известной угрозы [5].

Рисунок 2 – Схема базы данных для прогнозирования угроз на предприятии

Следовательно, можно сделать вывод, что применение риск–менеджмента и прогнозирования угроз в условиях ИБ малого бизнеса может положительно повлиять на сохранность его конфиденциальной информации.

Библиографический список

- JetInfo, информационный бюллетень, вып. 1(68)/1999. – М.:Джет Инфо Паблишер

- K.J. Knapp, ProQuest Dissertations & Theses A&I, A model of managerial effectiveness in information security. From grounded theory to empirical test. URL: http://search.proquest.com/pqdt/docview/305027061/ 13CC629C6525389888F/5?accountid=93221 (дата обращения: 12.03.2013).

- Symantec. Отчет об угрозах безопасности в интернете. URL: http://www.symantec.com/ru/ru/threatreport/ (дата обращения: 19.04.2013).

- Обзор по материалам ведущих фирм мира 2011 г. URL: http://book.itep.ru/10/2011.htm#43 (дата обращения: 19.04.2013).

- Технологии обнаружения атак. URL: http://ypn.ru/448/intrusion-detection-technologies (дата обращения: 01.04.2013).