Управление информационной безопасностью в системе управления информацией

Автор: Shahram Gilaninia

Автор перевода: Брянская И.А.

Джерело: «Journal of Basic and Applied Scientific Research, 2012»

Аннотация

Сегодня безопасность цифрового пространства показывает новый путь национальной безопасности каждой страны. В соответствии с ролью информации как ценного товара в бизнесе, её защита, безусловно, необходима. Для достижения этой цели, каждой организации, в зависимости от уровня информации (с точки зрения экономической ценности), требуется разработка системы управления информационной безопасностью, пока существует возможность, защиты своих информационных активов.

В организациях, существование которых значительно зависит от информационных технологий, могут быть использованы все инструменты для защиты данных. Тем не менее, безопасность информации необходима для потребителей, партнеров по сотрудничеству, других организаций и правительства. В связи с этим, для защиты ценной информации, необходимо что бы каждая организация стремилась к той или иной стратегии и реализации системы безопасности на её основе. Система управления информационной безопасностью является частью комплексной системы управления, основанной на оценке и анализов рисков, для разработки, реализации, администрирования, мониторинга, анализа, поддержания и повышения информационной безопасности и ее реализации, полученных из целей организации и требования, требования безопасности, используемых процедур и размерах и структуре ее организации.

Ключевые слова: информационные системы безопасности, системы управленческой информации, технологии

Введение

Нынешняя эпоха называется постиндустриальной или информационной. В современном мире, информация инфраструктуры, как основной фактор экономического и социального развития стран, играет важную роль в деятельности человека. Основные технологии этой эпохи называются информационным технологиям и в последней интерпретации, информационно-коммуникационными технологиями (ИКТ). Произошло ускорение изменений в области связи и информационных технологий, поэтому специалисты и эксперты в этой области, а также руководители принятия решений по ИКТ требуют определенных усилий для поддержки и обновления своей информации. Новые технологии призваны упростить задачи и навыки, но прежде всего ориентированы на выбор стратегии и планирование деятельности. Ускорение научно-технического прогресса является высоким. Элвин Тоффлер предполагает, что в будущем, «Если от 65 до 70 лет рассматривать как период одного поколения (тоесть прошлые 800 периодов) становится понятным, что изменения осуществлялись более быстрыми темпами в последнем поколении, нежели в предыдущих 799" (Элвин Тоффлер, 1993) . Повышение предприятием поддержки внедрения систем баз данных, где ключевой будет технология для повседневной деятельности и в принятии решений, безопасности данных, управляемых при помощи этих систем, становится крайне важным. Ущерб и несанкционированное использование данных, влияют не только на одного пользователя или приложение, но может иметь катастрофические последствия для всей организации (Bertino и др., 2005). Несколько других организационных факторов, которые препятствуют внедрению технологии также были определены после проведения обширного поиска литературы. Среди них стоимость технологии, отсутствие управленческих и технологических навыков, отсутствие системной интеграции и нехватка финансовых ресурсов.

Обеспечение физической и информационной логики по предотвращению хакерских проникновений и взломщиков компьютерных сетей всегда было одной из проблем, ведущих менеджеров организации.

Аутсайдеры саботажа на компьютерные системы и их доступ к информации и базам данных является одной из угроз, которые должны в соответствии с размещенной информацией, должны обеспечивать серьезный приоритет информационной безопасности среди факторов защиты. С другой стороны предоставление различных услуг и услуги электронного правительства, электронной коммерции, электронного обучения и ... в области Интернета, усилиями информационной безопасности будет удвоено. Наиболее важным преимуществом миссии компьютерных сетей является ресурс совместного использования оборудования и программного обеспечения и быстрый и легкий доступ к информации. Контроль доступа и использования общих ресурсов, которые являются наиболее важными целями системы безопасности в сети. С расширением компьютерных сетей (особенно Интернет), отношения к информационной безопасности и другим общим ресурсам, вступила в новую фазу. В связи с этим, любой организации, для защиты ценной информации, необходимо придерживаться иной стратегии и в соответствии с ней осуществлять систему безопасности. Отсутствием надлежащей системы безопасности следуют некоторые неожиданные и негативные последствия. Успех в обеспечении информации зависит от защиты данных и информационных систем от атак, и по этой причине, используется многими спецслужбами. Выбранное обслуживание, должно обладать необходимым потенциалом, созданной системой защиты, своевременным обнаружением атак, и быстрой реакцией. Таким образом, база выбранной стратегии может быть основана на трех компонентах защиты, обнаружения, реакции.

Системы Управления Информационной Безопасностью

Управление информационной безопасностью играет ключевую роль в управлении, организации и сертификации Информационной Системы (ИС). В 1995 году, с появлением стандарта управления информационной безопасностью, возник системный подход по обеспечению безопасности пространства обмена информацией. Согласно этой концепции обеспечение безопасности космического обмена информацией должно осуществляться постепенно, последовательно и на основе обеспечения цикла, включая проектирование, внедрение, оценку и модификацию. Соответственно, каждая организация обязана выполнить безопасное пространство обмена информацией в следующих действиях:

А - Обеспечить организацию безопасности, необходимых планов и программ.

B - Создавать организации, необходимые для создания и поддержки в области безопасности, организации информационного обмена.

C - осуществление безопасности в планах и программах

Стандарты безопасности делятся на две основные категории : первая группа используется в сфере безопасности, связанной с техническими условиями в таких областях, как цифровые подписи, шифрование с открытым ключом, симметричное шифрование, кэш - функции, функции шифрования сообщений и проверки подлинности и т.д., и второй группы в отношении безопасности в менеджменте, в том числе различных частей организации управления, стандарт управления BS7799.(Новая версия ISO / IEC 27001).

| Название | Год | Цель | Описание |

| 27000 | 2009 | Основа других стандартов | Его считают словарь для других стандартов |

| 27001 | 2005 | Обеспечение информационной безопасности через управление | Обычно используется рядом ISO\IEC 27002 стандартом |

| 27002 | 2007 | Обеспечение практической рекомендации на 2007 год управления безопасностью 27002 информации | Обычно используется рядом ISO\IEC 27001 обычным стандартом |

| 27003 | 2010 | Обеспечить руководство линии и помочь toimplementation из informationsecurity управления | В том числе 9 основных частей, для достижения цели |

| 27004 | 2009 | Измерение, отчет и включение систем по информационной безопасности | Оценка работы менеджмента информационной безопасности, в том числе и основная часть 6 |

| 27005 | 2008 | Обеспечить прямое руководство для информации по управлению рисками безопасности | Этот стандарт поддержки ISO \ IEC 27001 понятий. Этот стандарт не рекомендуется для специального анализа рисков и таким образом структурирован и систематичен |

| 15408 | после 1994 | Обеспечивает рамки для работы процесса признания, реализации и оценки компьютерных систем | Включает 5 основных оценок безопасности |

Выражение системы управления информационной безопасностью, вытекающие из положений ISO / IEC 27002 для управления информационной безопасностью и опубликованного международной организацией по стандартизации в 2000 году, располагается в соответствии со стандартом ISO 27001, наряду с другими стандартами в области систем менеджмента, только с ISO 9001 и под непосредственным наблюдением и руководством старшего руководителя организации. Эта система является поставщиком информационной безопасности организации и на основе процессного подхода. Также над использованием системы реализует множество стандартов и методологий, таких как BS 7799 и ISO/IEC, и ISO 15408(общие критерии). Чтобы установить и поддерживать систему управления информационной безопасностью, необходимо выполнить следующее:

- Создание системы управления информационной безопасностью.

- Внедрение и применение системы управления информационной безопасности.

- Мониторинг и контроль системы управления информационной безопасности.

- Поддержание и улучшение системы управления информацией.

Конечная цель "ИСУБ" система достижения конфиденциальности достоверности и доступности.

Рис. 1 Процесс управления безопасностью

Для достижения сертификации и осуществления текущего управления СИБ было решено создать Форум безопасности. Основными задачами форума безопасности является постоянное улучшение соблюдений СМИБ. Эти обязанности включают в себя:

- определения сферы СУИБ;

- рассмотрения и утверждения всей документации, связанной с СУИБ;

- проведение оценки риска и запись всех изменений;

- принятия контроля безопасности, который уменьшает риск для безопасности, в соответствии с коммерческим императивам в команде;

- назначении менеджера безопасности;

- проведение проверок соответствия СУИБ;

- осуществление и мониторинг корректирующих действий, вытекающих из проверки соответствия требованиям;

- рассмотрении случаев нарушения безопасности и производстве;

Преимущества инвестиций в области информационной безопасности:

- Уменьшение вероятности инактивации систем и программ

- Эффективное использование человеческих ресурсов и материальных в организации

- Снижение затрат на потери данных

- Повышение защиты интеллектуальной собственности

Соответственно определенному этапу времени: это означает, что во время взаимодействия с информационными технологиями может проявлять инициативу (активность) или реакции в ответ проблемам безопасности. Цель "инициативы" является превентивные меры до возникновения конкретной. проблемы В таких случаях возникнет ряд вопросов, которые помогут нам предотвратить проблему (Что мы должны сделать для ...?). «Реактивность» является необходимой реакцией после определенной проблемы безопасности (Теперь, когда ... Что мы должны делать?). На основе реализации на уровнях систем безопасности в компьютерной среде: информационная безопасность технологии, от активной или реактивной, может быть реализована на трех уровнях: сетевом уровне, уровне хоста, уровне приложений

Таким образом, система безопасности на уровне сети и ее услуг будет осуществляться в определенных прикладных программах, или в среде, которая обеспечивает необходимые условия для осуществления программы.

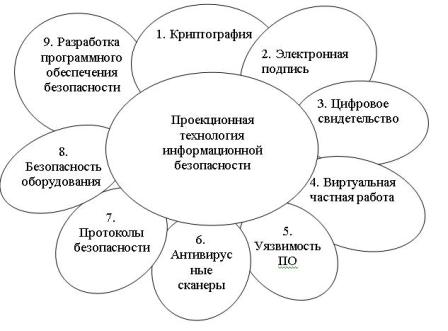

Рис. 2 Проекционная технология информационной безопасности

Рис. 2 Реактивная технология информационной безопасности

Риски угроз информационной системы организации

Многие компании пытаются пересмотреть свои управленческие модели. Известные угрозы безопасности информационных систем можно разделить на три основные категории: раскрытие конфиденциальности, повреждение целостности информации (манипуляции), а также отсутствие информации (соответствие услуги). Наиболее значительной угрозой информационной безопасности было раскрытие конфиденциальности. Другие угрожающие риски заключаются в следующем:

- Человеческая ошибка: наибольшее количество урона от этого способа ввода в информационную систему. Невозможность обеспечить надлежащую подготовку и знания; обновленную информацию пользователи и производители иногда игнорируют, а иногда за информацию в своей работе предъявляют высокие затраты на организацию, что при надлежащем обучение было бы решено, по части важных, связанных с данными пользователей.

- Стихийные бедствия, такие как наводнения, землетрясения, бури и молнии.

- Систематические ошибки: аппаратные и программные проблемы системы, аппаратные проблемы, проблемы, связанные с сетью связи оборудования (кабели, маршрутизаторы), остановка и подключение электричества, и т.д.;

- Пустоты в программном обеспечении.

- Подрывная деятельность: деятельность осуществляемая людьми или машинами в период информационной атаки систем и угрозой средства и условия для того, чтобы уничтожить, изменить или раскрывать информацию о системе.

- Незаконной деятельности, включая кражу аппаратных средств и мероприятий, которые называются, кибернетической преступностью.

Принятие политики Безопасности

Согласно стандарту BS 7799, в случаях рисков безопасность реализуется таким образом:

- Определение политики информационной безопасности

- Осуществлять соответствующую политику

- Немедленное рассмотрение текущего состояния безопасности информации после осуществления политики безопасности

- Осмотр и тестирование информационной безопасности сети

- Совершенствование методов организации информационной Безопасности

Необходимость организации системы Безопасности

Управляющие должны проанализировать все информационные системы, чтобы определить, требует ли система администрирования.(В первые дни использования компьютеров в совместных системах использовался только имя пользователя для идентификации лиц и не было никакой необходимости вводить пароль, но когда начинаются злоупотребления системой, были добавлены пароли. Сегодня руководство учитывает безопасность сети, сильнее чем в любое другое время. Наиболее важные причины для этого следующие:

Стоимость инвестиций в аппаратное и программное обеспечение, оборудование, компьютеры и программное обеспечение очень дорого и заменить его сложно и дорого. Даже если в инциденте, связанном с безопасностью, программным обеспечением и оборудованием проблемы безопасности не исчезнут полностью, Может быть, и придется переустановить все программное обеспечение и затем станет необходимым определение основных требований. Это требует много времени, особенно если ответственный не обладает достаточной технической информации в этой области.

Стоимость корпоративных данных - эти данные могут включать списки клиентов, проектное финансирование или коммерческие приложения, написанные пользователем.

Стоимость персональных данных - может быть, индивидуальные данные не имеют материальной ценности, но их потеря очень вредна и создание новой информации потребует много времени.

Угроза компьютерных преступников, Наряду с технологическим прогрессом, группа диверсантов, которые выиграют от кражи компьютерных данных. Эти люди наносят ущерб, распространяют недоверие и создает критические проблемы в более широком спектре.

Причины слабых мест в Системе Безопасности Программы часто заключается без учета вопросов безопасности. Эта проблема имеет несколько причин:

Беззаботность - программисты и дизайнеры не учитывают важность безопасности

Низкий приоритет - так давно, даже те, кто знали пункты безопасности не выполняли их, и, таким образом, вопросы безопасности не интересуют в настоящем

Ограничения по Времени и затратам - некоторые люди считают, что действия по обеспечению безопасности для проектирования, кодирования и тестирования имеют высокую стоимость в процессе обеспечения производственного процесса и им посвящается слишком много времени.

Неровности работы программиста - в работе, связанной с программой одни и те же ошибки повторяются несколько раз и это может привести к недостаткам в безопасности

Творческих преступников - человек творческий и целеустремленный всегда стремится преодолеть барьеры безопасности и обнаружив ошибки, которые привели к проблемам найдет способ их преодолеть.

Низкий уровень информированности - Обычные пользователи (жертвы нарушения безопасности), как правило, не видят угрозы вокруг них и, следовательно, не ищут подходящих способов обеспечения безопасности данных

Вывод и предложения

Компьютерная безопасность-это, по сути, набор технологических решений для не технических проблем. Время, деньги и усилия могут быть потрачены, чтобы обеспечить защиту компьютера, но оно никогда не может быть обезопасен из-за опасения по поводу случайных данных или умышленного уничтожения информации. Учитывая условия – проблемы с программным обеспечением, авариями, ошибками, несчастьями, плохой погоды или оборудованнием агрессивных и мотивированных - можно увидеть, что Каждый компьютер может быть подвержен взлому, активность падает, или даже полностью уничтожена. Задача экспертов в области безопасности, это помощь организациям при принятии решения о времени и затратах, которые будут посвящены вопросам безопасности. В других секторах обеспечение соответствующих политик и процедур в Организации, является приорететным, потому что бюджетные средства безопасности правильно расформированы. Наконец, специалисты должны изучить систему, потому что правильная реализация соответствующих правил обеспечивает гарантию достижения цели. Так безопасность-это вопрос управления.

Следовательно, безопасность должна быть одной из приоритетных задач организационного управления. Руководство должно понимать основные проблемы безопасности, и способствовать реализации принципов первичной безопасности для защиты активов. Плана обеспечения безопасности могут быть поделены на пять различных фаз:

- Планирование потребности в безопасности

- Оценка риска и выбор наилучшей практики

- Создание Политики, для отражения потребности

- Реализация безопасности

- Расследования и реагирования на события

Существует два основных принципа, которые влияют на эффективное планирование безопасности и политики: В организациях, знание техники безопасности и политики безопасности, должны быть продлены сверху вниз. Пользовательская осведомленность вопросами безопасности, является очень важной. Менеджеры должны посмотреть на безопасность как на важную проблему, принимать и осуществлять ее правила и положения.

Хотя большинство организаций имеют тенденцию к защищенной сети обеспечения единого определения безопасности, которая может не обеспечивают все требования к сети. Вместо этого, каждая организация должна оценивать стоимость своих данных и затем определить политику безопасности для элементов, которые должны быть защищены. Системы безопасности могут показаться дорогими и занять много времени, но по важности информации в такой системе, является очень важным для выживания организации. В целом следует, что организации, следующие три условия должны быть рассмотрены в дизайн информационной безопасности системы:

- Обеспечение информационной чистоты хранения и извлечения информации и создание возможностей для людей, которые имеют право использовать информацию.

- Точность: информация должна иметь точность.

- Доступность: информация для людей, которым разрешено её использовать, должна быть доступна, и они могут использовать информацию в нужное.