Аннотация

Каширин Е.В. Анализ протоколов сетевой аутентификации пользователей компьютерных сетей. В статье представлен анализ протоколов сетевой аутентификации пользователей в компьютерных сетях, порядок их применения, а также основные достоинства и недостатки.

Материал статьи

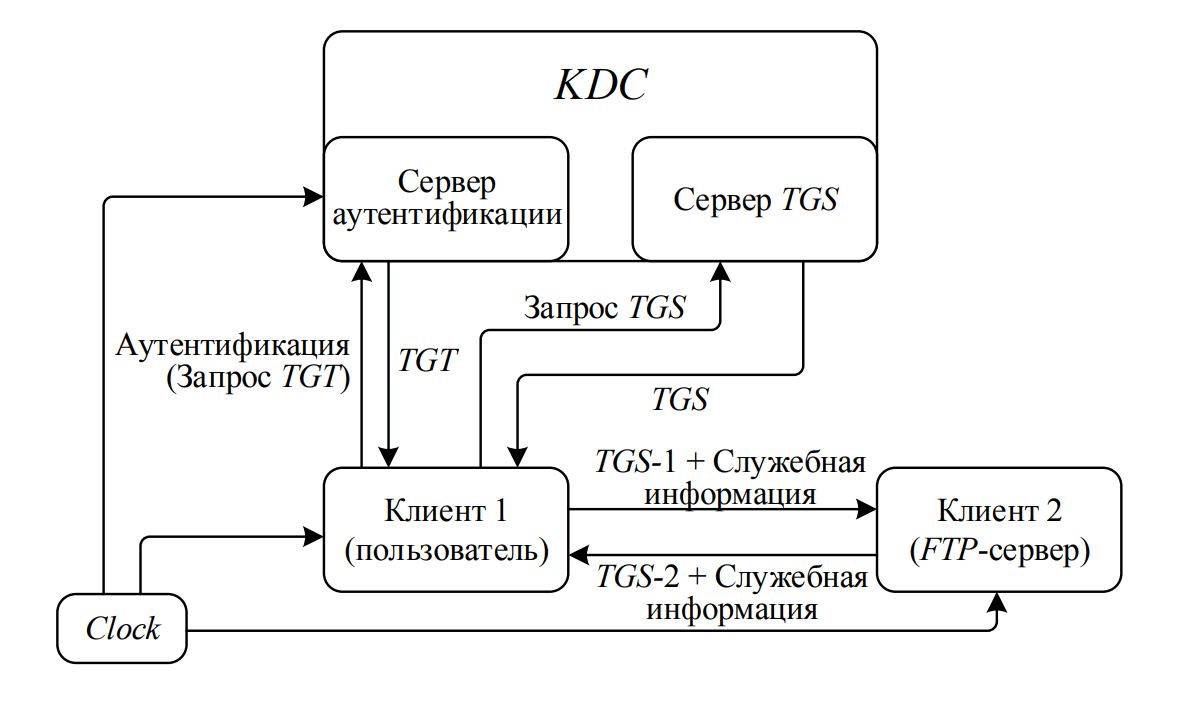

Kerberos – сетевой протокол централизованной аутентификации клиентов компьютерных сетей на основе архитектуры клиент-сервер [1].

В качестве клиентов протокола Kerberos могут выступать пользователи и различные сетевые ресурсы (файловые серверы, серверы печати и т.д.). Протокол использует понятие билет (англ. ticket) – зашифрованный пакет данных, выдаваемый клиенту центром распределения ключей (англ. Key Distribution Center, KDC). KDC является третьей стороной, которой доверяют клиенты при взаимодействии между собой. Он аутентифицирует клиентов (по паролю, смарт-картам и USB-токенам), распределяет ключи симметричного шифрования для защищенного обмена информацией и ведет базу данных с информацией о всех участниках своего домена [2].

Существует два типа билетов, выдаваемых KDC:

- Билет на получение билета (англ. Ticket Granting Ticket, TGT), который клиент получает после успешной аутентификации в зашифрованном на секретном ключе KDC виде.

- Билет на получение доступа к сетевому ресурсу (англ. Ticket Granting Service, TGS), который клиент получает с помощью полученного ранее TGT и может напрямую взаимодействовать с этим ресурсом.

Для корректной работы протокола необходима синхронизация системных часов всех клиентов.

Достоинства протокола Kerberos:

- отсутствие передачи аутентифицирующей информации в открытом виде;

- отсутствие снижения производительности сети из-за многократного использования билетов;

- возможность использования единой учетной записи клиента для доступа к любым сетевым ресурсам домена.

Основным недостатком протокола является то, что для защиты сети с помощью Kerberos, необходимо использовать совместимые с протоколом версии всех клиентских и серверных приложений, иначе передача паролей будет осуществляться в незашифрованном виде, что может создать проблему для безопасности сети.

Процесс аутентификации пользователей согласно протоколу Kerberos

представлен на рисунке 1.

Рисунок 1 – Аутентификация пользователей в Kerberos

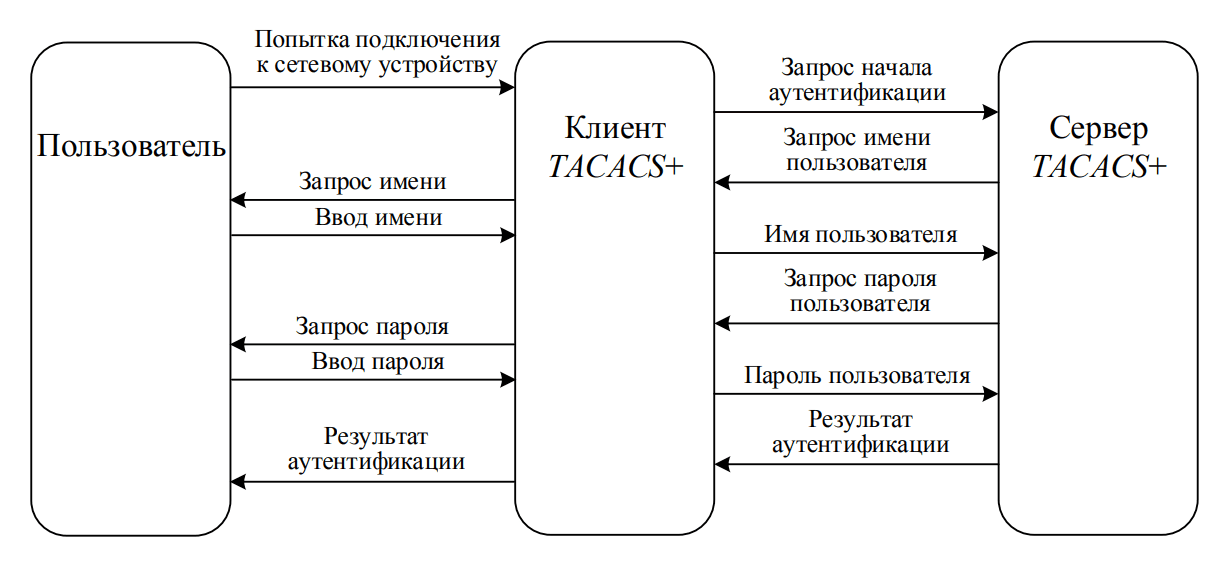

TACACS+ (англ. Terminal Access Controller Access Control System) – протокол удаленной аутентификации пользователей от компании Cisco, который применяется для администрирования сетевых устройств [3].

TACACS+ представляется в виде клиент-серверного приложения, где клиентом выступает любое сетевое устройство (часто сервер доступа к сети), предоставляющее услуги доступа, а сервером – сервер безопасности TACACS+.

Аутентификация по протоколу TACACS+ происходит следующим образом (рис. 2).

Рисунок 2 – Аутентификация пользователей по протоколу TACACS+

При аутентификации пользователя на конкретном сетевом устройстве его данные аутентификации передаются на сервер TACACS+, который сверяет информацию с имеющейся базой данных и принимает решение о разрешении или запрете доступа, о чём сообщает сетевому устройству в ответных пакетах [3].

Достоинства протокола TACACS+:

- использование протокола TCP для надежной передачи данных, что позволяет заранее получать информацию о потенциальных ошибках;

- возможность разделения сеансов аутентификации, авторизации и учета (AAA –- Authentication, Authorization, Accounting) и реализация их на отдельных серверах.

Недостатки протокола TACACS+:

- плохая поддержка оборудования, отличного от Cisco;

- слабый ключ шифрования, получаемый посредством MD5;

- отсутствие проверки целостности зашифрованного трафика.

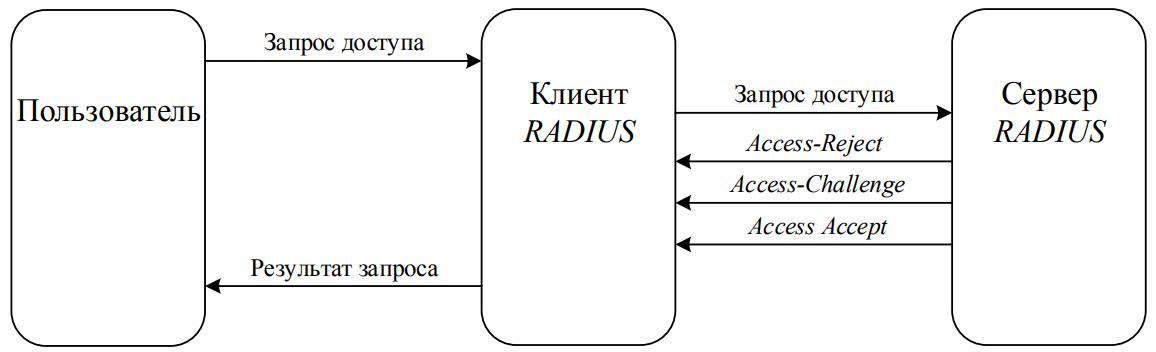

RADIUS (англ. Remote Authentification Dial In User Services) – сетевой протокол, предназначенный для реализации централизованной аутентификации, авторизации и сбора сведений об использованных ресурсах пользователей в сети с клиент-серверной архитектурой [4].

Процесс аутентификации пользователей по протоколу RADIUS представлен на рисунке 3.

Рисунок 3 – Аутентификация пользователей по протоколу RADIUS

Сервер RADIUS взаимодействует с пользователем через сервер сетевого доступа (англ. Network Access Server, NAS). Пользователь отправляет запрос на NAS для получения доступа к определённому сетевому ресурсу. Сетевой сервер передает сообщение запроса доступа на сервер RADIUS, включающее данные аутентификации пользователя и дополнительную информацию об устройстве пользователя. Далее происходит проверка корректности полученных данных [5]. По результатам проверки сервер RADIUS передает NAS один из трех типов ответов:

- Access Reject – пользовательский запрос неверный;

- Access Challenge – запрос дополнительной информации от пользователя (второй пароль, PIN-код, номер карты и т.п.);

- Access Accept – доступ разрешен.

Достоинства протокола RADIUS:

- использование для передачи данных протокола UDP, что позволяет достигать высоких скоростей информационного обмена;

- открытый стандартный протокол.

Недостатки протокола RADIUS:

- недостаточный уровень масштабируемости;

- низкая степень безопасности (шифруется только поле с паролем);

- отсутствие отдельного процесса авторизации (авторизация пользователя происходит во время процесса аутентификации).

Таким образом RADIUS – достаточно полный протокол аутентификации, авторизации и учета. Он использует свою или стороннюю базу данных (например, Lightweight Directory Access Protocol, LDAP), чтобы получить профиль пользователя для предоставления ему доступа к сети. Протокол Kerberos обычно используется в связке с протоколом RADIUS для обеспечения безопасной аутентификации криптографическим методам. Протокол TACACS+ целесообразней использовать только для администрирования сетевых устройств, а не для обеспечения доступа пользователей к сети.

Список литературы

1. Network Working Group C. Neuman. RFC 4120 – The Kerberos Network Authentication Service (V5) [Текст] / MIT, 2005. – 137 c.

2. Indbooks: Аутентификация средствами Kerberos [Электронный ресурс] – URL: [Ссылка]

3. A. Ota: The TACACS+ Protocol [Электронный ресурс] – URL: [Ссылка]

4. Network Working Group C. Rigney RFC 2865 – Remote Authentication Dial In User Service (RADIUS) [Текст] / Daydreamer, 2000. – 75 c.

5. Национальная библиотека им. Н. Э. Баумана: RADIUS [Электронный ресурс] – URL: [Ссылка]