Проблемы безопасности облачных вычислений.

Анализ методов защиты облаков от Сloud Security Alliance

Авторы: Бердник А.В.

Источник: Альманах современной науки и образования. Тамбов: Грамота, 2013. № 10 (77). C. 35-38. ISSN 1993-5552.

URL: http://scjournal.ru/articles/issn_1993-5552_2013_10_09.pdf

Резюме

В статье рассматриваются различные виды существующих угроз облачных вычислений (англ. Cloud Computing). Анализируются атаки на элементы облака и решения по их устранению, а также апробация решения по защите от угроз безопасности облаков от компании Cloud Security Alliance (CSA). Предложены решения по защите от угроз безопасности облачных вычислений.

Центр обработки данных (ЦОД) (англ. Data Center) представляет собой совокупность серверов, размещенных на одной площадке с целью повышения эффективности и защищенности. Защита центров обработки данных включает сетевую и физическую защиту, а также отказоустойчивость и надежное электропитание.

В настоящее время на рынке представлен широкий спектр решений для защиты серверов и ЦОД от различных угроз. Их объединяет ориентированность на узкий спектр решаемых задач [1]. Однако он подвергся некоторому расширению вследствие постепенного вытеснения классических аппаратных систем виртуальными платформами. К известным типам угроз (сетевые атаки, уязвимости в приложениях операционных систем, вредоносное программное обеспечение) добавились сложности, связанные с контролем среды (гипервизора), трафика между гостевыми машинами и разграничением прав доступа. Расширились внутренние вопросы и политики защиты ЦОД, требования внешних регуляторов. Работа современных ЦОД в ряде отраслей требует закрытия технических вопросов, а также вопросов, связанных с их безопасностью. Финансовые институты (банки, процессинговые центры) подчинены ряду стандартов, выполнение которых заложено на уровне технических решений. Проникновение платформ виртуализации достигло того уровня, когда практически все компании, использующие эти системы, весьма серьезно занялись вопросами усиления безопасности в них. Отметим, что буквально год назад интерес был скорее теоретический [3; 8]. В современных условиях становится все сложнее обеспечить защиту критически важных для бизнеса систем и приложений [1].

Появление виртуализации стало актуальной причиной масштабной миграции большинства систем на виртуальные машины (ВМ), однако решение задач обеспечения безопасности, связанных с эксплуатацией приложений в новой среде, требует особого подхода. Многие типы угроз достаточно изучены, и для них разработаны средства защиты, однако их еще нужно адаптировать для использования в облаке.

Существующие угрозы облачных вычислений

Контроль и управление облаками являются проблемой безопасности. Гарантий, что все ресурсы облака посчитаны, и в нем нет неконтролируемых виртуальных машин, не запущено лишних процессов, и не нарушена взаимная конфигурация элементов облака, нет. Это — высокоуровневый тип угроз, т.к. он связан с управляемостью облаком как единой информационной системой, и для него общую защиту нужно строить индивидуально. Для этого необходимо использовать модель управления рисками для облачных инфраструктур.

В основе обеспечения физической безопасности лежит строгий контроль физического доступа к серверам и сетевой инфраструктуре. В отличие от физической безопасности, сетевая безопасность в первую очередь представляет собой построение надежной модели угроз, включающей в себя защиту от вторжений и межсетевой экран. Использование межсетевого экрана подразумевает работу фильтра с целью разграничить внутренние сети ЦОД на подсети с разным уровнем доверия. Это могут быть отдельно серверы, доступные из Интернета, или серверы из внутренних сетей.

В облачных вычислениях важнейшую роль платформы выполняет технология виртуализации. Для сохранения целостности данных и обеспечения защиты рассмотрим основные известные угрозы для облачных вычислений.

Трудности при перемещении обычных серверов в вычислительное облако

Требования к безопасности облачных вычислений не отличаются от требований безопасности к центрам обработки данных. Однако виртуализация ЦОД и переход к облачным средам приводят к появлению новых угроз.

Доступ через Интернет к управлению вычислительной мощностью — одна из ключевых характеристик облачных вычислений. В большинстве традиционных ЦОД доступ инженеров к серверам контролируется на физическом уровне, в облачных средах они работают через Интернет. Разграничение контроля доступа и обеспечение прозрачности изменений на системном уровне являются одними из главных критериев защиты.

Динамичность виртуальных машин

Виртуальные машины динамичны. Они клонируются и могут быть перемещены между физическими серверами. Данная изменчивость влияет на разработку целостности системы безопасности. Однако уязвимости операционной системы или приложений в виртуальной среде распространяются бесконтрольно и часто проявляются после произвольного промежутка времени (например, при восстановлении из резервной копии). В среде облачных вычислений важно надежно зафиксировать состояние защиты системы, независимо от ее местоположения.

Уязвимости внутри виртуальной среды

Серверы облачных вычислений и локальные серверы используют одни и те же операционные системы и приложения. Для облачных систем угроза удаленного взлома или заражения вредоносным ПО высока. Риск для виртуальных систем также высок. Параллельные виртуальные машины увеличивает

атакуемую поверхность

. Система обнаружения и предотвращения вторжений должна быть способна обнаруживать вредоносную активность на уровне виртуальных машин, вне зависимости от их расположения в облачной среде.Защита бездействующих виртуальных машин

Когда виртуальная машина выключена, она подвергается опасности заражения. Доступа к хранилищу образов виртуальных машин через сеть достаточно. На выключенной виртуальной машине абсолютно невозможно запустить защитное программное обеспечение. В данном случае должна быть реализована защита не только внутри каждой виртуальной машины, но и на уровне гипервизора.

Защита периметра и разграничение сети

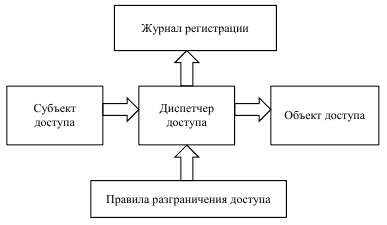

При использовании облачных вычислений периметр сети размывается или исчезает. Это приводит к тому, что защита менее защищенной части сети определяет общий уровень защищенности. Для разграничения сегментов с разными уровнями доверия в облаке виртуальные машины должны сами обеспечивать себя защитой, перемещая сетевой периметр к самой виртуальной машине (Рис. 1). Корпоративный firewall — основной компонент для внедрения политики IT-безопасности и разграничения сегментов сети — не в состоянии повлиять на серверы, размещенные в облачных средах [4].

Рис. 1. Схема работы механизма разграничения доступа [7]

Атаки на облака и решения по их устранению

Традиционные атаки на ПО

Уязвимости операционных систем, модульных компонентов, сетевых протоколов — традиционные угрозы, для защиты от которых достаточно установить межсетевой экран, firewall, антивирус, систему предотвращения вторжений (Intrusion Prevention System — IPS) и другие компоненты. При этом важно, чтобы данные средства защиты эффективно работали в условиях виртуализации.

Функциональные атаки на элементы облака

Этот тип атак связан с многослойностью облака, общим принципом безопасности. В статье об опасности облаков было предложено следующее решение [4]: для защиты от функциональных атак для каждой части облака необходимо использовать следующие средства защиты: для прокси — эффективную защиту от DoSатак, для веб-сервера — контроль целостности страниц, для сервера приложений — экран уровня приложений, для СУБД — защиту от SQL-инъекций, для системы хранения данных — правильные бэкапы (резервное копирование), разграничение доступа. В отдельности каждые из этих защитных механизмов уже созданы, но они не собраны вместе для комплексной защиты облака, поэтому задачу по интеграции их в единую систему нужно решать во время создания облака.

Атаки на клиента

Большинство пользователей подключаются к облаку, используя браузер. Здесь рассматриваются такие атаки как Cross Site Scripting,

угон

паролей, перехваты веб-сессий,человек посредине

и многие другие. На текущий момент, наиболее эффективной защитой от данного вида атак является правильная аутентификация и использование шифрованного соединения (SSL) с взаимной аутентификацией [5]. Однако данные средства защиты не очень удобны и очень расточительны для создателей облаков. В этой отрасли информационной безопасности есть еще множество нерешенных задач.Атаки на гипервизор

Гипервизор является одним из ключевых элементов виртуальной системы. Основной его функцией является разделение ресурсов между виртуальными машинами. Атака на гипервизор может привести к тому, что одна виртуальная машина сможет получить доступ к памяти и ресурсам другой. Также она сможет перехватывать сетевой трафик, отбирать физические ресурсы и даже вытеснить виртуальную машину с сервера. В качестве стандартных методов защиты рекомендуется применять специализированные продукты для виртуальных сред, интеграцию хост-серверов со службой каталога Active Directory, использование политик сложности и устаревания паролей, а также стандартизацию процедур доступа к управляющим средствам хостсервера, встроенный брандмауэр хоста виртуализации. Также возможно отключение таких часто неиспользуемых служб как, например, веб-доступ к серверу виртуализации.

Атаки на системы управления

Большое количество виртуальных машин, используемых в облаках, требует наличия систем управления, способных надежно контролировать создание, перенос и утилизацию виртуальных машин. Вмешательство в систему управления может привести к появлению виртуальных машин — невидимок, способных блокировать одни виртуальные машины и подставлять другие.

Решения по защите от угроз безопасности от компании Cloud Security Alliance (CSA)

Наиболее эффективные способы защиты в области безопасности облаков опубликовала организация Cloud Security Alliance (CSA). Проанализировав опубликованную компанией информацию, были предложены следующие решения [6]:

Сохранность данных. Шифрование

Шифрование — один из самых эффективных способов защиты данных. Провайдер, предоставляющий доступ к данным, должен шифровать информацию клиента, хранящуюся в ЦОД, а также, в случае отсутствия необходимости, безвозвратно удалять.

Защита данных при передаче

Зашифрованные данные при передаче должны быть доступны только после аутентификации. Данные не получится прочитать или сделать изменения, даже в случае доступа через ненадежные узлы. Такие технологии достаточно известны, алгоритмы и надежные протоколы AES, TLS, IPsec давно используются провайдерами.

Аутентификация

Аутентификация — защита паролем. Для обеспечения более высокой надежности часто прибегают к таким средствам как токены и сертификаты. Для прозрачного взаимодействия провайдера с системой идентификации при авторизации также рекомендуется использовать LDAP (Lightweight Directory Access Protocol) и SAML (Security Assertion Markup Language).

Изоляция пользователей

Использование индивидуальной виртуальной машины и виртуальной сети. Виртуальные сети должны быть развернуты с применением таких технологий как VPN (Virtual Private Network), VLAN (Virtual Local Area Network) и VPLS (Virtual Private LAN Service). Часто провайдеры изолируют информацию пользователей друг от друга за счет изменения кода в единой программной среде. Такой подход имеет риски, связанные с опасностью найти

дыру

в нестандартном коде и получить доступ к данным пользователей. В случае возможной ошибки в коде один пользователь может получить данные другого пользователя.

Заключение

Описанные решения по защите от угроз безопасности облачных вычислений неоднократно были применены системными интеграторами в проектах построения частных облаков. Практические применения и требования по безопасности подробно описаны в тезисах [1; 2]. После применения данных решений количествослучившихся инцидентов существенно снизилось. Но многие проблемы, связанные с защитой виртуализации, до сих пор требуют тщательного анализа и проработанного решения.

Список литературы

- Бердник А. В. Сравнительный анализ решений по безопасности SaaS сервиса от компании IBM и КРОК // Безопасность информационного пространства: сборник статей. Тюмень, 2012. С. 245-253.

- Бердник А. В., Бойко А. Методы защиты виртуальной среды // Всероссийский журнал научных публикаций. 2013. № 3 (18). С. 24-27.

- Емельянова Ю. Г., Фраленко В. П. Анализ проблем и перспективы создания интеллектуальной системы обнаружения и предотвращения сетевых атак на облачные вычисления [Электронный ресурс] // Программные системы: теория и приложения. 2011. № 4 (8). С. 17-31. URL: http://psta.psiras.ru/read/psta2011_4_17-31.pdf (дата обращения: 19.08.2013)

- Коржов В. Опасны ли облака? [Электронный ресурс] // Сети / Network World. 2010. № 07. URL:http://www.osp.ru/nets/2010/07/13004633/ (дата обращения: 19.08.2013).

- Облака: легенды и мифы [Электронный ресурс]. URL: http://www.anti-malware.ru/node/2333 (дата обращения: 19.08.2013).

-

Облачные вычисления,

дырявые

облака и способы защиты данных [Электронный ресурс]. URL: http://4by4.ru/ru/analytics/oblachnye-vychisleniya-dyryavye-oblaka-i-sposoby-zashchity-dannyh (дата обращения: 19.08.2013). - Основные защитные механизмы, используемые в СЗИ [Электронный ресурс]. URL: http://asher.ru/security/book/its/07 (дата обращения: 19.08.2013).

- Романов Н. Реальные проблемы виртуальных ЦОД [Электронный ресурс] // Jet Info. 2012. № 3. URL: http://www.jetinfo.ru/jetinfo_arhiv/zaschita-virtualnykh-sred/realnye-problemy-virtualnykh-tsod/2012 (дата обращения: 19.08.2013).