УДК 004.056.55 : 004.627 : 004.932.2

Исследование методов цифровой стеганографии для маркировки изображений цифровыми водяными знаками

Завадская Татьяна Владимировна, Крахмаль Мария Вячеславовна

Донецкий национальный технический университет, г. Донецк

Донецкая Народная Республика

Аннотация

В данной работе проанализированы методы цифровой стеганографии, определены их особенности, достоинства и недостатки. Рассмотрена задача внедрения водяных знаков в информационный объект с целью контроля его использования. Приведена математическая модель и схема внедрения алгоритмов. Показаны алгоритмы реализации предложенных методов. Выполнены экспериментальные исследования стойкости встраиваемого цифрового водяного знака для методов замены наименее значащих бит изображения и метода Куттера–Джордана–Боссена.

Ключевые слова: цифровой водяной знак, стеганография, защита информации, обработка изображений.

Research of digital steganography methods to mark digital watermarks in an image

Zavadskaya T.V., Krakhmal M.V.

Donetsk National Technical University, Donetsk

Donetsk People’s Republic

Abstract

The digital steganography methods, identified their features, advantages and disadvantages are analyzed in the work. A problem of embedding digital watermarks in information object to control the use was considered. The mathematical model and scheme for the implementation of algorithms is shown. The algorithms to implement the techniques proposed were demonstrated. Numerical experiments are performed to demonstrate robustness of the proposed watermarking scheme for methods based on the replacement of the least significant bits of the image and Cutter–Jordan–Bossens method.

Keywords: digital watermarking, steganography, information security, image processing.

Введение

В настоящее время, в связи с развитием цифровых технологий, широко применяются стеганографические методы для внедрения скрытой информации в мультимедийные файлы. Для внедрения используется цифровой водяной знак (ЦВЗ) — скрытно внедряемая метка, с помощью которой можно осуществлять контроль использования различных файлов с целью защиты авторских прав на продукцию [1].

При маркировке продукта и загрузке в сеть, цифровые изображения проходят изменения, при помощи сжатия по определенным методам для уменьшения размера файла. Применяется сжатие с потерями, при котором распакованные данные имеют отличия от исходных, но уровень отличия не является значительным для дальнейшего применения. По этой причине необходимо предусмотреть, чтобы ЦВЗ был устойчив к подобным изменениям.

Основными областями применения ЦВЗ являются [1]:

- защита от копирования (контроль за тиражированием, электронная коммерция);

- аутентификация информации (видеонаблюдения и голосовой почты);

- скрытая аннотация документов (медицинские снимки, картография);

- скрытая связь (применение в военных и разведывательных целях).

В данной работе рассматриваются методы внедрения ЦВЗ в наименее значащие биты (Least Significant Bit — LSB) и метод Куттера–Джордана–Боссена (КДБ). Представленные методы имеют достаточно эффективный алгоритм внедрения ЦВЗ в графические изображения с последующим их извлечением.

Постановка задачи

Эффективность любого стеганографического метода определяется тремя главными параметрами: устойчивость к атакам и различным помехам, гарантия надежности встраивания и определяющая величина скрытия [2].

На сегодняшний день широко используется метод LSB из–за его простой реализации и значительной пропускной способности, но также имеется один недостаток — данный метод чувствителен к атакам высокой степени и не устойчив к геометрическим преобразованиям. Метод КДБ базируется на использовании одной из особенностей зрительной системы человека, которая в наименьшей степени восприимчива к изменению яркости синего цвета.

Целью работы является модификация метода LSB путем добавления шума в изображение и метода КДБ на основе трех составляющих цвета.

Для достижения цели в работе решаются следующие задачи:

- разработка структурной схемы работы алгоритмов;

- выбор математического аппарата;

- обеспечение эффективного кодирования ЦВЗ;

- тестирование методов.

Обзор и анализ алгоритмов встраивания ЦВЗ в изображения

В табл.1 показаны наиболее популярные методы встраивания ЦВЗ в различные области изображения [3]. Данные алгоритмы отличаются друг от друга поддиапазонами встраивания и типом применяемого ЦВЗ.

Таблица 1 — Обзор алгоритмов нанесения ЦВЗ

| Название метода | ЦВЗ | Достоинства | Недостатки |

|---|---|---|---|

| Метод замены наименее значащего бита | Битовая строка | Быстрота, возможность записи большого объема информации | Чувствительность к атакам |

| Метод блочного скрытия | Битовая строка | Модификация пикселя изображения, изменение которого приводит к минимальному изменению | Неэффективен при большом объеме информации, чувствительность к искажениям |

| Метод относительной замены величин коэффициентов ДКП (метод Коха–Жао) | Последовательность чисел {0,1} | Стойкость к сжатию | Визуальное ухудшение качества изображения |

| Метод Куттера–Джордана–Боссена | Битовая строка | Устойчивость к НЧ фильтрации, к обрезанию краев изображения и к сжатию | Небольшая вероятность ошибки при извлечении ЦВЗ |

| Метод Фридриха | Последовательность чисел {-1,1} | Устойчивость к атакам | Сложность извлечения ЦВЗ |

| Метод квантования изображения | Последовательность псевдослучайных чисел | Устойчивость к сжатию | Обязательное условие — наличие ключа |

Из рассмотренных алгоритмов наиболее подходят те, которые обладают высокой стойкостью к внешним воздействиям и не требуют для извлечения ЦВЗ исходного изображения–контейнера. Также важным параметром является встраивание ЦВЗ с помощью битовой строки, благодаря которой можно сократить количество выполняемых операций и значительно повысить процесс внедрения и извлечения.

Разработка математической модели внедрения водяных знаков

Внедрение ЦВЗ в изображение происходит на основе изменения яркости пикселей LSB контейнера. Элементы матрицы, отвечающие за яркость, принимают значения 0,1, …, 255. Контейнер представляет собой RGB изображение, а встраиваемый водяной знак — полутоновое.

Яркость любого пикселя является целым числом больше 0, которое можно представить по формуле:

f(x,y) = b1(x,y) + 2b2(x,y) + … + 2k-1bk(x,y), (1)

где

bi — элементы матрицы, принимают значение {0,1},

к — битовая плоскость, к = 1 … 8.

Наименее значащим битом является младший бит b1. При изменении данного бита на одну единицу, яркость изменится также на одну единицу, а при изменении старшего бита — изменение достигнет 128 бит [4]. Набор из 8 битовых плоскостей (биты одного разряда) образует полутоновое изображение.

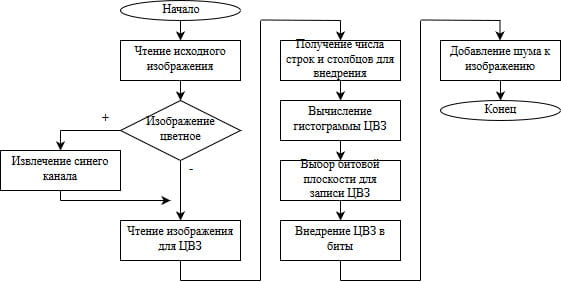

Младшие битовые плоскости содержат в себе минимальную информацию, а основные детали изображения проявляются после 4 битовой плоскости. Исходя из этого, младшие биты подходят для нанесения ЦВЗ. На рис.1 показан алгоритм внедрения ЦВЗ методом LSB.

Рисунок 1 — Блок–схема алгоритма встраивания ЦВЗ методом LSB

Согласно методу КДБ при встраивании i–го бита ЦВЗ выполняется изменение яркости псевдослучайного пикселя изображения. Для того, чтобы внедренная информация была более устойчива к JPEG сжатию, а изменения оставались менее заметными для восприятия, необходимо использовать все 3 составляющие цвета, которые образуют Y:

Yx,y = 0,299Rx,y + 0,587Gx,y + 0,144Bx,y , (2)

где

Rx,y, Gx,y, Вx,y — начальное значение яркости выбранного пикселя в красном, зеленом и синем канале соответственно.

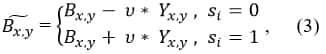

В модификации метода пиксель изменяется таким образом, чтобы его яркость отличалась от средней яркости его фона. Модифицированное значение яркости выбранного пикселя в канале синего цвета определяется по формуле:

где

si — i–тый бит сообщения, которое необходимо нанести,

Yx,y — яркость пикселя,

υ — коэффициент, задающий энергию встраиваемого биты данных (чем выше значение, тем выше стойкость внедренной информации, но и тем выше её визуальная заметность).

На рис.2 показан алгоритм внедрения ЦВЗ методом КДБ [5].

Рисунок 2 — Блок–схема алгоритма встраивания ЦВЗ методом КДБ

Первоначально выполняется декомпрессия (блок «2») выбранного ЦВЗ для восстановления выходного вида изображения и декомпозиция (блок «3») — с целью преобразования изображения в пространство RGB и выделения канала синего цвета. ЦВЗ для встраивания представляется в виде битового потока (блок «1»). Исходя из особенностей данного метода выбираются пиксели для внедрения отдельных битов (блок «4»).

После выполнения этих этапов формируется маркированное изображение (блок «5») с использованием битового потока, который отвечает ЦВЗ. Далее выполняется компрессия стеганограммы (блок «6») путем объединения всех каналов и восстановление выходного графического формата для представления ЦВЗ.

Экспериментальное исследование рассматриваемых методов

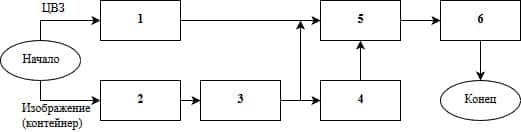

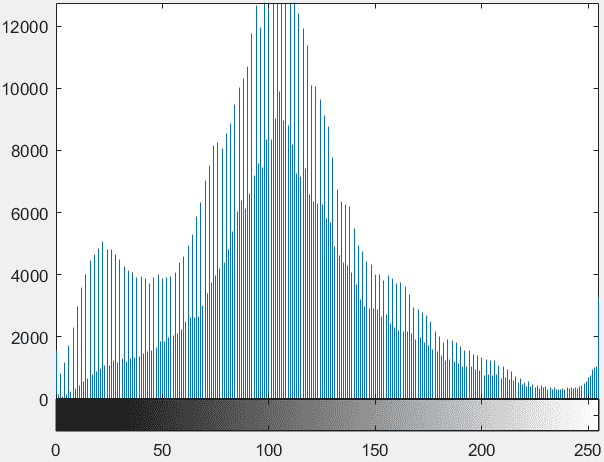

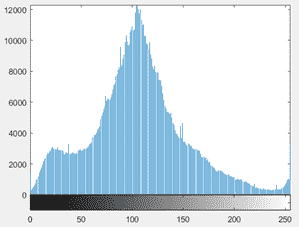

Для демонстрации результатов работы была выполнена серия тестов. В качестве контейнера используется изображение размером 700×500, ЦВЗ — 150×150. На рис. 3а, 3б и 3в показаны исходное изображение, бинарное изображение — ЦВЗ и гистограмма. Согласно (1) метода LSB встраивание выполнялось в битовые плоскости изображения [6].

Рисунок 3 — Исходное изображение: а) контейнер; б) гистограмма; в) ЦВЗ

На рис. 4а и 4б приведен пример, где ЦВЗ нанесен в 4–ю битовую плоскость. При этом человеческий глаз не сможет увидеть присутствие ЦВЗ в изображении.

Рисунок 4 — Изображение с ЦВЗ в 4–й битовой плоскости: а) контейнер с ЦВЗ; б) гистограмма

На рис. 5а и 5б приведен пример, где ЦВЗ нанесен в 7–ю битовую плоскость. Начиная с внедрения в 6–ю битовую плоскость, в изображении появляются отличия в яркости и проявляется ЦВЗ.

Рисунок 5 — Изображение с ЦВЗ в 7–й битовой плоскости: а) контейнер с ЦВЗ; б) гистограмма

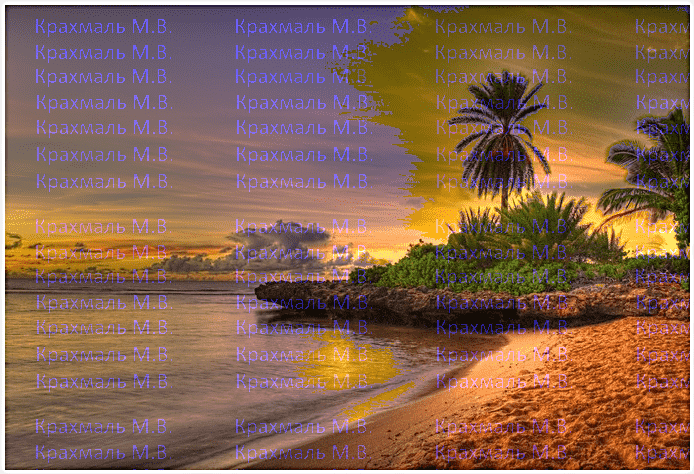

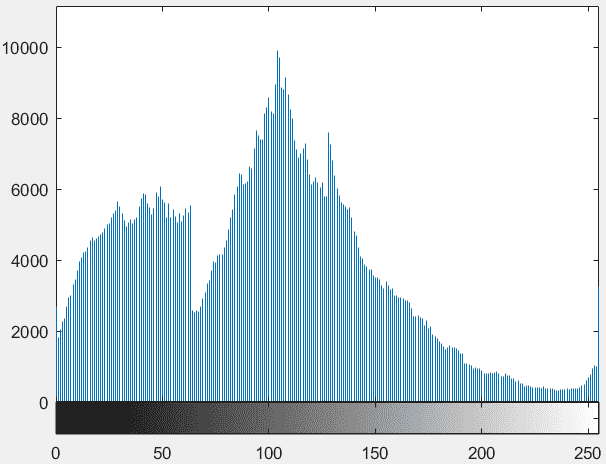

На основании метода КДБ приведен пример (рис. 6а и 6б) использования алгоритма для скрытия ЦВЗ. Данный алгоритм имеет возможность изменять степень заполнения контейнера на этапе внедрения ЦВЗ. В отличии от оригинального метода, модификация позволяет достичь высокой корректности за счет использования всех трех составляющих цвета. Также возможно увеличить стойкость к сжатию и к различным искажениям. Маркированное изображение практически не отличается от исходного.

Рисунок 6 — Изображение с ЦВЗ методом КДБ: а) контейнер с ЦВЗ; б) гистограмма

Исследуемые алгоритмы позволяют определить скрытую информацию. На представленных изображениях показана следующая зависимость: с возрастанием номера бита, снижается скрытность встроенной информации. Однако, из–за разнообразия цветов и мелких деталей на изображении сложно различить наличие ЦВЗ. Пользователь, который не знает о наличии скрытой информации, не способен обнаружить факт скрытия ЦВЗ по изменению цветового дисбаланса.

Вывод

В результате данной работы был проведен анализ современных методов встраивания ЦВЗ, исследованы два наиболее эффективных метода нанесения водяных знаков.

Модифицирована математическая модель и алгоритмы работы методов КДБ с использованием всех трех составляющих цвета и LSB путем добавления в изображение белого шума. Выбранные методы были представлены в программной среде MATLAB. Полученные результаты показывают качественное скрытие ЦВЗ программой.

В дальнейшей работе планируется создание программы на основе исследованных методов, с помощью которой можно маркировать изображение–контейнер не только ЦВЗ в виде картинки, но и в виде текста, считанного из файла.

Литература

- Хорошко, В.А. Методы и средства защиты информации: научное издание / В.А. Хорошко, А.А. Чекатков. — К.: ЮНИОР, 2003. — 505 с.

- Коханович, Г.Ф. Компьютерная стеганография: теория и практика / Г.Ф. Коханович, А.Ю. Пузыренко. — Киев: МК–Пресс, 2006. — 286 с.

- Information Hiding Techniques for Steganography and Digital Watermarking [Электронный ресурс]. — Режим доступа: https://archive.org/details/Artech

House_Information Hiding_Techniques for_Steganography and_Digital_Waterma. — Заглавие с экрана. — (Дата обращения: 24.02.2019). - Сжатие данных, изображений и звука [Электронный ресурс]. — Режим доступа: http://sernam.ru/book_sel.php. — Заглавие с экрана. — (Дата обращения: 24.02.2019).

- Кущ, С.М. Алгоритм формування стеганограм на основі LSB–методу та його використання для оцінювання ефективності методів активного стегоаналізу / С.М. Кущ, Д.О. Прогонов // Вісник Національного університету «Львівська політехніка»: «Автоматика, вимірювання та керування». — 2013. — № 774. — С.21–27.

- Гонсалес, Р. Цифровая обработка изображений в среде MATLAB / Р. Гонсалес, Р. Вудс, С. Эддинс. — Москва: Техносфера, 2006. — 616 с.

Назад в библиотеку