УДК 004.056

Реализация алгоритма встраивания цифровых водяных знаков в область дискретного вейвлет–преобразования

Генрих В.В., Некрасов Д.И.

Томский государственный университет систем управления и радиоэлектроники, г. Томск

Аннотация — На сегодняшний день проблема защиты информации от несанкционированного доступа является одной из важнейших проблем в области информационной безопасности, что обусловлено развитием и массовым распространением технологий обработки и передачи цифровой информации. Решить данную проблему можно при помощи методов компьютерной стеганографии, один из которых основан на встраивании в цифровые объекты — аудиозаписи, видеофайлы и, в частности, изображения — цифровых водяных знаков (ЦВЗ) — специальных и обычно невидимых меток, содержащих информацию о владельце этих данных и позволяющих провести его аутентификацию. В данной работе рассмотрен алгоритм встраивания ЦВЗ в область дискретного вейвлет–преобразования (ДВП) цифрового изображения, основанный на блочном квантовании вейвлет–коэффициентов в квадранте среднечастотных значений. Предложена модификация данного алгоритма. Проведено исследование на предмет нахождения оптимальной для встраивания ЦВЗ частотной области. В качестве величин, на основе которых оценивается эффективность исходного и модифицированного алгоритмов, используются следующие величины: пиковое отношение сигнала к шуму (PSNR) и коэффициент битовых ошибок (BER). Полученные результаты могут быть применены в системах защиты видеоданных от несанкционированного копирования, а также в качестве средства защиты документов, удостоверяющих личность, от фальсификаций (если на данном документе имеется фотография его владельца). В процессе исследований установлено, что при извлечении ЦВЗ, встроенных по исходному алгоритму, возникают ошибки в отдельных битах. Данный недостаток удалось устранить при помощи модификации алгоритма, которая отличается большей эффективностью по критериям безошибочности и качества встраивания в совокупности.

Ключевые слова: дискретное вейвлет–преобразование, цифровые водяные знаки, стеганография, цифровое изображение.

ВВЕДЕНИЕ

Развитие технологий обработки и передачи цифровых данных привело к проблеме обеспечения конфиденциальности информации. Методы компьютерной стеганографии позволяют решить данную проблему. Одним из таких методов является сокрытие в цифровых объектах путем встраивания секретных меток — цифровых водяных знаков [1]. Использование ЦВЗ позволяет провести не только аутентификацию владельца цифровых данных, но и выявить случаи их фальсификации.

В данной работе в качестве цифровых объектов рассматриваются цифровые изображения.

Существует множество алгоритмов встраивания ЦВЗ в цифровые изображения. Зачастую их классифицируют по области, относительно которой применяются данные алгоритмы — пространственной или частотной.

При встраивании в пространственную область происходит изменение самих пикселей изображения. Примеры таких алгоритмов приведены в статьях [2–6].

К методам частотного встраивания относят алгоритмы, основанные на дискретном косинусном преобразовании (ДКП) [7, 8], дискретном преобразовании Фурье (ДПФ) [9], дискретном вейвлет-преобразовании [10] и других видах частотных преобразований.

Настоящая работа посвящена исследованию алгоритма встраивания цифровых водяных знаков на основе дискретного вейвлет-преобразования, а также поиску путей улучшения данного алгоритма.

ОСНОВНАЯ ЧАСТЬ

В статье [10] описывается алгоритм встраивания ЦВЗ в область ДВП цифровых изображений. Две итерации ДВП применяются к компоненте светимости Y.

Пример применения двух итераций ДВП к изображению приведен на рис. 1.

Рис. 1 Применение ДВП к изображению

Стоит отметить, что при изменении частотных коэффициентов, изображение, полученное после обратного дискретного вейвлет–преобразования, будет отличаться от исходного. Это связано с тем, что в спектре содержатся значимые гармоники (что в особенности касается низкочастотных квадрантов), изменение которых влияет на изображение в пространственной области. Таким образом следует вывод, что необходимо производить встраивание в частотные области, которые содержат малозначимые компоненты, изменение которых может быть проведено без ущерба для изображения. Авторами исходного алгоритма предложено вносить изменения в среднечастотный квадрант LH2.

Алгоритм встраивания имеет следующий вид:

Шаг 1. Выполняется ДВП изображения для получения квадранта LH2.

Шаг 2. Квадрант LH2 разбивается на N непересекающихся блоков Ck = [ci1 ci2 ... cik] длиной k.

Шаг 3. Для i = (1, N) выполняется:

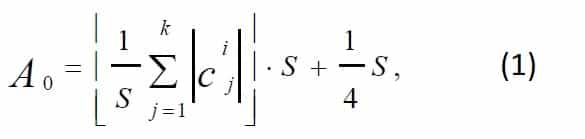

Шаг 3.1. Вычисление вспомогательных значений А0 и А1, изменяющих модуль суммарной энергии группы коэффициентов Сk таким образом, чтобы было проведено встраивание определенного значения бита, по формулам (1) и (2) соответственно:

где А0 — величина для встраивания нулевого бита; S — параметр квантования.

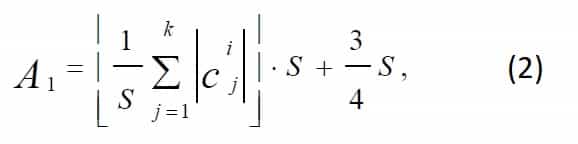

где А1 — величина для встраивания единичного бита.

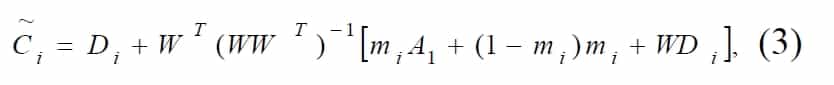

Шаг 3.2. Встраивание бита mi в блок ДВП–коэффициентов по формуле (3):

где Ci — блок модифицированных коэффициентов; dij = |cij|, j = (1,N); W — весовая матрица.

Шаг 4. Выполнить обратное ДВП.

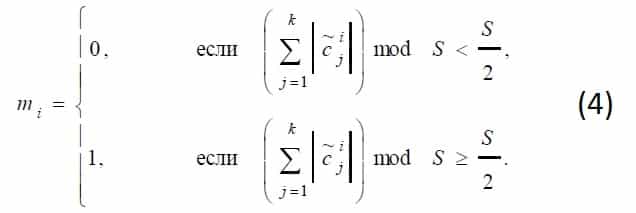

Извлечение встроенных бит осуществляется по формуле (4):

Алгоритм извлечения является очевидным, поэтому его пошаговое описание оставлено за пределами изложения.

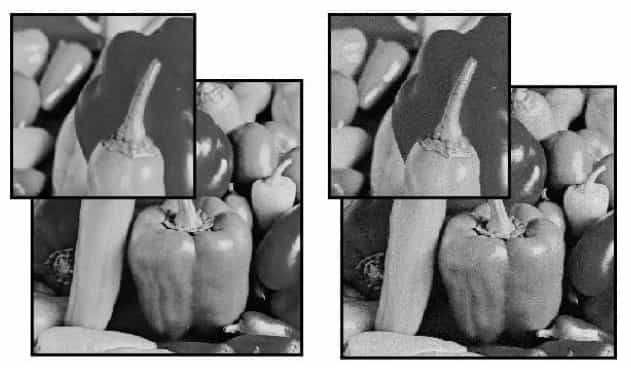

Пример реализации алгоритма приведен на рис. 2.

Рис. 2 Изображение до и после встраивания

В ходе исследования была проверена устойчивость алгоритма к битовым ошибкам при извлечении ЦВЗ. Для этого было проведено встраивание в область LH2 секретных сообщений разной длины с установленным параметром квантования S = 60, а также встраивание во всю область LH2 при изменении значения S. Оба случая рассматривались при установленных параметрах k = 4, W = [1 1 1 1]. Полученные результаты приведены в таблице 1.

Исследование показало, что в некоторых случаях при извлечении ЦВЗ действительно возникают ошибки в отельных битах, что является серьезным недостатком. Это обусловлено тем, что при встраивании одного бита секретного сообщения энергия отдельно взятого коэффициента может существенно измениться. В связи с этим при извлечении бита может произойти ошибка, что приведет к ошибке извлечения всего символа.

Табл. 1 Битовые ошибки при извлечении ЦВЗ

| Объем встраиваемого сообщения, бит | Битовые ошибки, % | Параметр квантования S | Битовые ошибки, % |

|---|---|---|---|

| 400 | 2,19 | 15 | 4,94 |

| 800 | 1,85 | 20 | 3,67 |

| 1200 | 2,08 | 25 | 3,76 |

| 1600 | 2,16 | 30 | 2,98 |

| 2000 | 2,07 | 35 | 3,17 |

| 2400 | 2,26 | 40 | 2,83 |

| 2800 | 2,34 | 45 | 2,97 |

| 3200 | 2,41 | 50 | 2,52 |

| 3600 | 2,39 | 55 | 2,64 |

| 4096 | 1,85 | 60 | 2,38 |

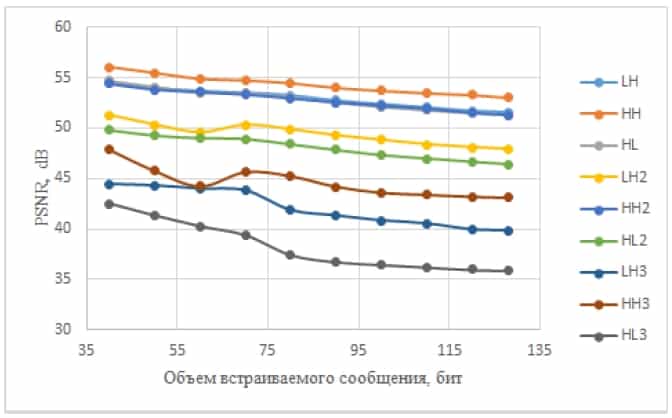

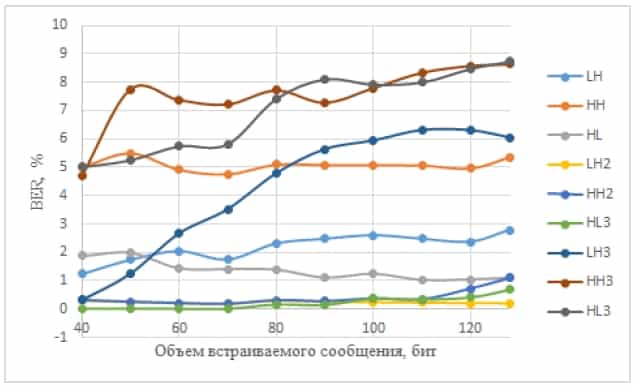

Для устранения данных недостатков было принято решение о модификации алгоритма. Для начала было проведено исследование на предмет нахождения оптимальной для встраивания ЦВЗ частотной области в зависимости от длины встраиваемого сообщения (рис.3 и рис. 4). Установленные параметры: k = 4, S = 60, W = [1 1 1 1], максимальный объем встраиваемого сообщения — 128 бит. Рассматриваемые характеристики — пиковое отношение сигнала к шуму (PSNR), отражающее уровень искажений изображения-стегоконтейнера относительно исходного, и коэффициент битовых ошибок (BER).

Рис. 3 Графики PSNR для различных частотных областей

Рис. 4 Графики BER для различных частотных областей

Графики, представленные на рис. 3, показывают, что области LH и HH обеспечивают лучшее по сравнению с областью LH2 качество встраивания, о чем свидетельствуют большие значения параметра PSNR. Однако стоит отметить, что параметр BER, поведение которого отражают графики, представленные на рис.4, имеет наиболее близкие к нулю значения именно для области LH2. Данный момент является немаловажным, поскольку предполагается, что при извлечении ЦВЗ действительно могут возникать ошибки, однако только при внешнем воздействии на изображение–стегоконтейнер. Наличие ошибок на этапе встраивания ЦВЗ недопустимо и является серьезным недостатком. Полученные результаты показывают, что частотный квадрант LH2 действительно является оптимальным для встраивания цифровых водяных знаков по сравнению с другими исследуемыми частотными областями.

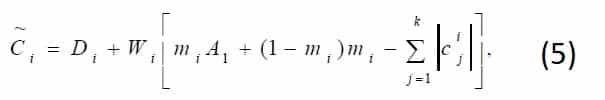

Для обеспечения полной безошибочности встраивания предлагается модифицировать формулу (3) таким образом, чтобы учитывать то, какой вклад вносит k–й коэффициент в суммарную энергию блока Ck, и распределять дополнительную энергию пропорционально исходным значениям самих коэффициентов. Модифицированная формула представлена ниже.

где Wi — модифицированная весовая матрица с элементами

Пример встраивания с помощью модифицированного алгоритма приведен на рис. 5.

Рис. 5 Изображение до и после встраивания (модификация)

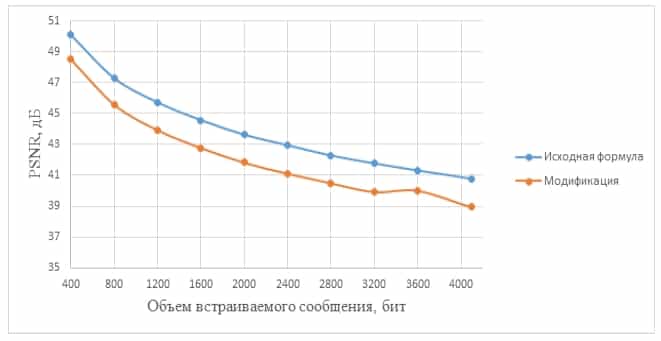

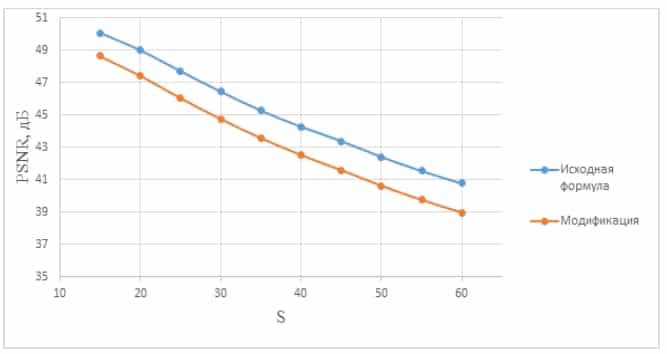

В ходе работы проведено сравнение исходного и модифицированного алгоритмов путем встраивания в область LH2 секретных сообщений разной длины с установленным параметром квантования S = 60, а также встраивание во всю область LH2 при изменении значения S. Оба случая рассматривались при установленных параметрах k = 4, W = [1 1 1 1]. Результаты, полученные при исследовании, представлены на рис. 6 и рис. 7.

Рис. 6 Сравнение PSNR в зависимости от длины сообщения

Рис. 7 Сравнение PSNR в зависимости от параметра S

Результаты показывают, что модифицированный алгоритм незначительно уступает исходному по качеству стегоизображения, однако полное отсутствие ошибок при извлечении ЦВЗ делает его более пригодным для использования на практике.

ЗАКЛЮЧЕНИЕ

В данной работе реализован алгоритм встраивания цифровых водяных знаков в среднечастотную область LH2 дискретного–вейвлет преобразования. Проведено исследование алгоритма, в ходе которого были выявлены его недостатки, заключающиеся в получении неверных значений бит при извлечении. Изучено влияние параметров алгоритма встраивания на качество изображения–стегоконтейнера. Проведена модификация алгоритма путем распределения добавленной энергии между частотными коэффициентами блока пропорционально их вкладу в суммарную энергию коэффициентов блока. Данная модификация позволяет свести количество ошибок к нулю при незначительном уменьшении качества стегоизображения, что делает данный алгоритм более эффективным по критериям качества встраивания и безошибочности в совокупности.

СПИСОК ИСПОЛЬЗОВАННЫХ ИСТОЧНИКОВ

- Fridrich J. Steganography in Digital Media: Principles, Algorithms, and Applications. — Cambridge: Cambridge University Press, 2010. — 437 p.

- Fallahpour M. Subjectively adapted high capacity lossless image data hiding based on prediction errors / M. Fallahpour, D. Megias, M. Ghanbari // Multimedia Tools and Applications. — 2011. — Vol. 52, № 2. — P. 513–527.

- Islam S. Edge–based image steganography / S. Islam, M.R. Modi, P. Gupta // EURASIP Journal on Information Security. — 2014. — Vol. 8. — P. 1–14.

- Al–Dmour H. A steganography embedding method based on edge identification and XOR coding / H. Al–Dmour, A. Al–An // Expert Systems with Applications. — 2015. — Vol. 46. — P. 293–306.

- Jung K.–H. Data hiding method using image interpolation / K.–H. Jung, K.–Y. Yoo // Computer Standards & Interfaces. — 2009. — Vol. 31. — P. 465–470.

- A Reversible Data Hiding Method Using Improved Neighbor Mean Interpolation and Random-Block Division / L. Liu, T. Chen, S. Zhu, W. Hong, X. Si // Information Technology Journal. — 2014. — Vol. 13, № 15. — P. 2374–2384.

- Улучшенный алгоритм встраивания информации в сжатые цифровые изображения на основе метода PM1 / О.О. Евсютин, А.С. Кокурина, А.А. Шелупанов, И.И. Шепелев // Компьютерная оптика. — 2015. — Т. 39, № 4. — С. 572–581.

- Алгоритм встраивания информации в сжатые цифровые изображения на основе операции замены с применением оптимизации / О.О. Евсютин, А.А. Шелупанов, Р.В. Мещеряков, Д.О. Бондаренко // Компьютерная оптика. — 2017. — Т. 41, № 1. — С. 412–421.

- An Adaptive Algorithm for the Steganographic Embedding Information into the Discrete Fourier Transform Phase Spectrum / O.O. Evsutin, A.S. Kokurina, R.V. Mescheryakov, O.O. Shumskaya // Advances in Intelligent Systems and Computing. — 2016. — Vol. 451. — P. 47–56.

- Optimization–based image watermaking with integrated quantization embedding in the wavelet–domain / S.–T. Chen, H.–N. Huang, W.–M. Kung, C.–Y. Hsu // Multimedia Tools and Applications. — 2015. — Vol. 75, № 10. — P. 5493–5511.

Генрих Виктор Витальевич — студент, Томский государственный университет систем управления и радиоэлектроники, тел. +7(999)499–51–68, e–mail: i_am_samuel_green@mail.ru.

Некрасов Денис Игоревич — студент, Томский государственный университет систем управления и радиоэлектроники, тел. +7(913)305–54–42, e–mail: vusmyt@yandex.ru.

AN IMPROVED ALGORITHM OF DIGITAL WATERMARKING BASED ON WAVELET TRANSFORM

V.V. Genrikh, D.I. Nekrasov

Tomsk State University of Control Systems and Radioelectronics, Tomsk

Abstract — Today, the problem of protecting information from unauthorized access is one of the most important problems in the field of information security, which is due to the development and mass dissemination of technologies for processing and transmission of digital information. This problem can be solved by means of computer–based steganography methods, one of which is based on the embedding in digital objects — audio recordings, video files and images — digital watermarks (DW) — special and usually invisible marks containing information about the owner of this data and allowing its authentication. In this paper, we present an algorithm for embedding DW in the region of discrete wavelet transform (DWT) of digital image based on block quantization of wavelet coefficients in the quadrant of mid–frequency values. A modification of this algorithm is proposed. A study was carried out to find the optimal frequency domain for embedding DW. As the results, based on which the effectiveness of the source and modified algorithms is evaluated, the following parameters are used: peak signal–to–noise ratio (PSNR) and bit error rate (BER). The obtained results can be applied in video data protection systems against unauthorized copying, and also as a means of protecting identity documents against fraud (if this documents contains a photograph of its owner). In the course of the research was established that the extraction of the DW, when using the original algorithm, leads to errors in individual bits. This disadvantage was eliminated by modifying the algorithm, which is more efficient by the criteria of error-free and quality of embedding in total.

Keywords: discrete wavelet transform, digital watermarks, steganography, digital image.

REFERENCES

- Fridrich J. Steganography in Digital Media: Principles, Algorithms, and Applications. — Cambridge: Cambridge University Press, 2010. — 437 p.

- Fallahpour M. Subjectively adapted high capacity lossless image data hiding based on prediction errors / M. Fallahpour, D. Megias, M. Ghanbari // Multimedia Tools and Applications. — 2011. — Vol. 52, № 2. — P. 513–527.

- Islam S. Edge–based image steganography / S. Islam, M.R. Modi, P. Gupta // EURASIP Journal on Information Security. — 2014. — Vol. 8. — P. 1–14.

- Al–Dmour H. A steganography embedding method based on edge identification and XOR coding / H. Al–Dmour, A. Al–An // Expert Systems with Applications. — 2015. — Vol. 46. — P. 293–306.

- Jung K.–H. Data hiding method using image interpolation / K.–H. Jung, K.–Y. Yoo // Computer Standards & Interfaces. — 2009. — Vol. 31. — P. 465–470.

- A Reversible Data Hiding Method Using Improved Neighbor Mean Interpolation and Random-Block Division / L. Liu, T. Chen, S. Zhu, W. Hong, X. Si // Information Technology Journal. — 2014. — Vol. 13, № 15. — P. 2374–2384.

- An improved algorithm for data hiding in compressed digital images based on PM1 method / O.O. Evsutin, A.S. Kokurina, A.A. Shelupanov, I.I. Shepelev // Computer Optics. — 2015. — Vol. 39, № 4. — P. 572–581.

- An algorithm for information embedding into compressed digital images based on replacement procedures with use of optimization / O.O. Evsutin, A.A. Shelupanov, R.V. Meshcheryakov, D.O. Bondarenko // Computer Optics. — 2017. — Vol. 41, № 1. — P. 412–421.

- An Adaptive Algorithm for the Steganographic Embedding Information into the Discrete Fourier Transform Phase Spectrum / O.O. Evsutin, A.S. Kokurina, R.V. Mescheryakov, O.O. Shumskaya // Advances in Intelligent Systems and Computing. — 2016. — Vol. 451. — P. 47–56.

- Optimization–based image watermaking with integrated quantization embedding in the wavelet–domain / S.–T. Chen, H.–N. Huang, W.–M. Kung, C.–Y. Hsu // Multimedia Tools and Applications. — 2015. — Vol. 75, № 10. — P. 5493–5511.

Genrikh Viktor Vitalievich — student, Tomsk state university of control systems and radioelectronics, +7(999)499–51–68, e–mail: i_am_samuel_green@mail.ru.

Nekrasov Denis Igorevich — student, Tomsk state university of control systems and radioelectronics, +7(913)305–54–42, e–mail: vusmyt@yandex.ru.

Назад в библиотеку