НАСТРОЙКА И МЕТОДЫ ПОСТРОЕНИЯ ШИФРОВАННЫХ БЕСПРОВОДНЫХ СЕТЕЙ С ИСПОЛЬЗОВАНИЕМ ТЕХНОЛОГИЙ WI-FI С ПРИМЕНЕНИЕМ НА МОБИЛЬНЫХ УСТРОЙСТВАХ NOKIA TABLET N810

Угнчиченко Д.А., Мальчева Р.В.

Донецкий Национальный Технический Университет

Источник Комп’ютерний моніторинг та інформаційні технології — 2009 / Матеріали V науково-технічної конференції студентів, аспірантів та молодих учених. — Донецьк, ДонНТУ — 2009. — 368с.;іл.

В данном докладе рассматриваются методики и способы построении беспроводных шифрованных сетей, а также сложности и разноплановые проблемы, возникающие при этом. Основная идея состоит в рассмотрение путей их преодоления или частичного разрешения, используя как пример класс мобильных устройств Nokia n800, n810 серий, работающих под управлением ОС Maemo.

1.Методы шифрования беспроводных сетей

Основная задача, которая ставится при создании и анализе защищенной беспроводной сети – это установление степени её защищенности от несанкционированного вмешательства извне. Под вмешательством следует понимать перехват и чтение данных, передача которых и осуществляется через разрабатываемую сеть. Для целей подобной защиты разработаны и сертифицированы определенные методы. Разработкой и сертификацией занимается Wi-Fi alliance – некоммерческая организация, состоящая из более, чем 30 организаций, занимающихся разработкой и выпуском аппаратных средств, поддерживающих технологию передачи данных по сетям Wi-Fi. Существуют два основных метода шифрования беспроводных сетей – WEP и WPA. Второй в свою очередь имеет две разновидности (WPA и WPA2), а также поддержку нескольких режимов функционирования (WPA-PSK, WPA с коллективным ключом).

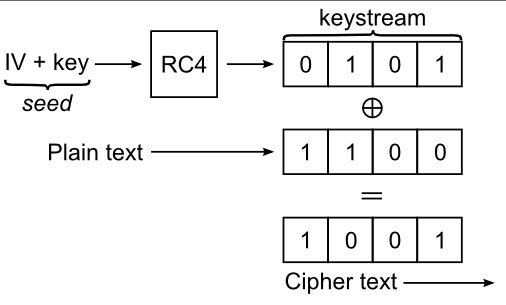

WEP (Wired Equivalent Privacy) является самым простым и примитивным способом шифрования. В плане надежности является устаревшим стандартом и уже широко не используемым. Обладает тем преимуществом, по сравнению с WAP, что обладая более простым алгоритмом работы, загружает центральный процессор гораздо меньше. Суть алгоритма такова – заданный ключ (в ASCII кодировке) взаимодействует с вектором инициализации, в результате на выходе получается ключ, который суммируется по модулю два с исходным текстом. Зашифрованная информация поступает к реципиенту. При приеме она с помощью того же вектора инициализации проходит расшифровку. На рисунке 1 изображен процесс шифрования текста по протоколу WEP, где Plain text – исходная последовательность, cipher text – результат, IV – вектор инициализации, key – ключ пользователя, keystream – ключ для шифрования, RC4 – блок формирования ключа для шифрования.

Основным недостатком шифрования с помощью WEP методики является ограничение на длину ключа, задаваемый пользователем – в основных реализациях это всего лишь 128 бит (иногда можно встретить и вариант на 256 бит). Это 26 шестнадцатеричных символов и 16 битный вектор инициализации. Но не только это является единственной причиной, по которой сеть, построенная на основе WEP методики может быть взломана в течении нескольких минут [1],[2]. Поэтому для надежного шифрования следует применять WAP.[3] WPA/TKIP (Wi-Fi Protected Access) – новый протокол, созданный для тогоp, чтобы заменить WEP. Работает по принципам, похожим на принципы работы WEP, поэтому может быть использован на оборудовании, где до этого использовался WEP. Основные отличия, делающие WAP более защищенным к атакам: вектор инициализации не просто добавляется в конец секретной фразы, как это было в WEP, а по определенному алгоритму внедряется в середину фразы; осуществляется поддержка очередности приема пакетов – если пакеты были приняты не в том порядке, в каком отосланы, то они будут отвергнутыми; проверка целостности пакетов - MICHAEL. Более поздняя реализация протокола TKIP получила название WPA2

2. Построение защищенной Wi-Fi сети с помощью Nokia Tablets – Nokia n810

Рассматриваемая платформа, получившая в последнее время обладает полной функциональностью в плане поддержки шифрованных сетей, построенных на основе WEP, WAP/WAP2. Для того, чтобы организовать подобную сеть, можно воспользоваться двумя способами. Можно использовать средства ОС, которой она управляется – Maemo OS. Данная ОС полностью реализует GUI, известный также под названием GNOME. Системная утилита Networking Manager позволяет в режиме мастера установки сети создать беспроводную сеть с заданным уровнем шифрования или подключиться уже к существующей сети. Для создания сети из программного окружения (при разработке соответствующего ПО) можно воспользоваться API функциями из библиотеки osso-wlan.[4] Подключив заголовочный файл wpa.h, можно получить доступ ко всем необходимым функциям. Таким, как - set_wpa2_encryption(), handle_wps_ie() и прочие. Таким образом можно полностью реализовать функциональное соединение по протоколу wap/wap2, wep, обеспечив тем самым безопасность передаваемых данных.

Литература

- [1] Nikita Borisov, Ian Goldberg, David Vagner. Intercepting Mobile Communications: The Insecurity of 802.11 UC Berkley University

- [2] H. Krawczyk, M. Bellare, and R. Canetti. HMAC: Keyed-hashing for message authentication. RFC 2104, Feb.1997.

- [3] Martin Beck. Practical attacks against WEP and WPA TU-Dresden, Germany, 1999

- [4] API функции для работы с ОС Maemo - http://maemo.org/development/