Введение

Развитие информационных технологий и IT индустрии в целом повлекло за собой возникновения ряда

проблем связанных с предоставлением и обработкой информации. Одной из самых актуальных на

сегодняшний день является проблема защиты информации. Компьютеры используются в банковских

системах, в аэропортах, медицине, научных исследованиях, средствах массовой информации,

поэтому информация влияет почти на все сферы деятельности любой компании, от ее достоверности

и правдивости зависят результаты работы, безопасность производства и даже безопасность людей.

Внутри любой организации информация, которая обрабатывается ее сотрудниками, не может выходить

за ее пределы. Более того любая информация, которая была получена и обработана членами компании,

является ее собственностью и не может быть использована или изменена другими сторонними компаниями.

Для обеспечения защиты информации при передачи ее между сотрудниками или отделами

используются стеганографические алгоритмы. Стеганография – это наука о скрытой передаче

информации путём сохранения в тайне самого факта передачи [

2]. Сейчас популярность набирает

так называемая лингвистическая стеганография – скрывает сообщение, изменяя параметры элементов

из которых состоит носитель или создавая новый носитель таким образом, чтобы он содержал

передаваемое сообщение. Другими словами, целью лингвистической стеганографии является скрытие

факта передачи информации а также ее шифрование [

1].

В ДонНТУ скрытием информации при помощи лингвистических ресурсов занималась К. Е. Ларионова, тема ее магистерской

работы: «Методы кодирования произвольной информации в компьютерных текстах на основе лингвистических ресурсов» [

7].

Так же данной проблемой занималась И. В. Соколенко, тема магистерской работы: «Система сокрытия информации на основе лингвистических ресурсов» [

8].

1 Цели и задачи исследования, планируемые результаты

Для реализации магистерской работы были поставлены следующие цели и задачи:

- – исследовать существующие методы лингвистической стеганографии;

- – определить достоинства и недостатки исследованных методов;

- – разработать собственный метод лингвистической стеганографии на основе существующих;

- – разработать программу, которая будет реализовывать разработанный метод.

Таким образом, в результате выполнения работы,

планируется получить собственный метод лингвистической стеганографии и

программное обеспечение, которое будет его реализовывать.

2 Обзор методов лингвистической стеганографии

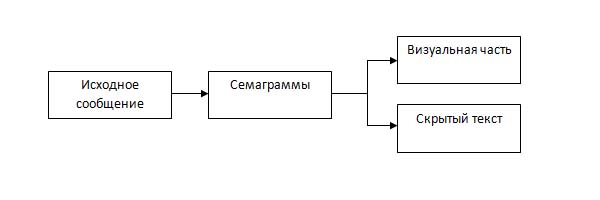

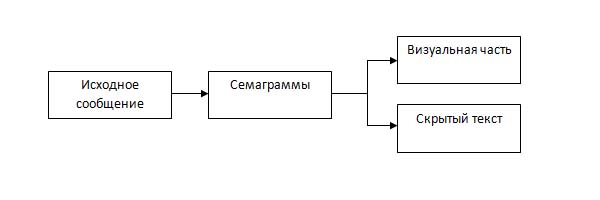

2.1 Семаграмма

Семаграмма – скрытие информации с помощью знаков или символов.

Например, знак рукой, головой, определенная последовательность чисел

или слов, все это семаграммы. Такие знаки не бросаются в глаза,

и не заметны для стороннего человека. Иногда использование визуальных

семаграмм – единственный способ связи с друзьями и коллегами.

Однако необходимо заранее определить необходимые знаки, для использования при общении.

Рисунок 2.1 – Схема семаграммы

Текстовые семаграммы – это послания, скрытые внутри текста.

Заглавные буквы, подчеркивания, особенности почерка, пробелы

между буквами и словами – все они могут быть использованы для

передачи какого-либо сообщения [3].

Достоинства:

- – незаметно для сторонних лиц;

- – простота реализации.

Единственным недостатком является простота реализации, из-за которой достаточно легко можно получить скрытую информацию.

2.2 Фонетика

Данный способ можно применить, если точно знать на какой язык запрограммирован

фильтр, который «отлавливает» слова на том языке, который преимущественно используют

жители страны. Иногда (вдобавок) и на том языке, который сильно распространен или

используется на веб–сайтах (английский, французский). Конечно, нельзя с уверенностью

сказать, как в точности запрограммирован фильтр. Но чтобы приблизиться к пониманию,

можно использовать фонетически схожие слова. Этот способ наиболее подходит, если

вы используете алфавит, отличный от принятого в вашей стране

(например, латинский вместо русского)[

3]. Пример: политзаключенный politzaklucheniy.

Единственное достоинства данного метода – простота реализации.

Недостатки:

- – легко получить скрытую информацию;

- – фактически информация не скрывается.

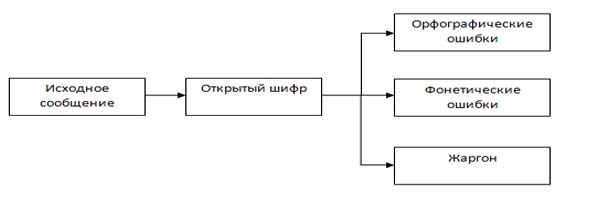

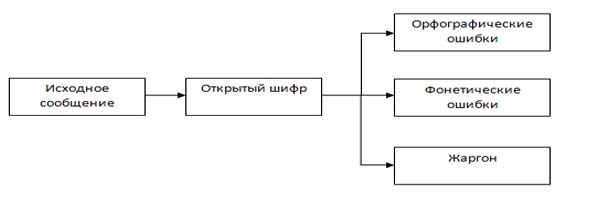

2.3 Жаргон

В любом языке существует понятие жаргон. Жаргон – социолект;

отличается от общеразговорного языка специфической лексикой и фразеологией,

экспрессивностью оборотов и особым использованием словообразовательных средств,

но не обладающий собственной фонетической и грамматической системой. Жаргонные

слова или выражения называют «жаргонизмами» [

4].

Использование жаргонов в тексте

может озадачить постороннего читателя. Более того жаргонные слова могут быть

придуманы членами переписки. Для реализации данного метода создается база данных

слов и соответствующих жаргонов, при скрытии слова заменяются. Получатель, должен

обязательно знать использованные жаргонизмы что бы понять текст сообщения. Лучше

выбирать такие слова, которые сохранят текст–«носитель» в понятном, читаемом виде,

даже если воспринимать жаргонизмы «как есть» [

3].

Рисунок 2.2 – Схема метода жаргонов

Достоинства:

- – простота реализации;

- – если сохранять текст в читаемом виде, не возникнет подозрений о наличии скрытой информации.

Недостатки:

- – перечень слов ограничен участниками переписки;

- – получатель должен знать жаргоны;

- – при неудачном использовании жаргонов, злоумышленник может догадаться и понять скрытый смысл сообщения.

2.4 Скрытое кодирование

Частный случай лингвистической стеганографии, наиболее сложен в

реализации, однако обеспечивает высокую скрытность информации.

В данном методе используется специальная функция, которая шифрует

и дешифрует сообщение для передачи [

6]. Наиболее простым способом является

«первая буква». Смысл в том, что каждая буква скрываемого сообщения

становится первой буквой слова нового сообщения–шифра, который передается получателю.

Пример такого метода находится по ссылке [

3].

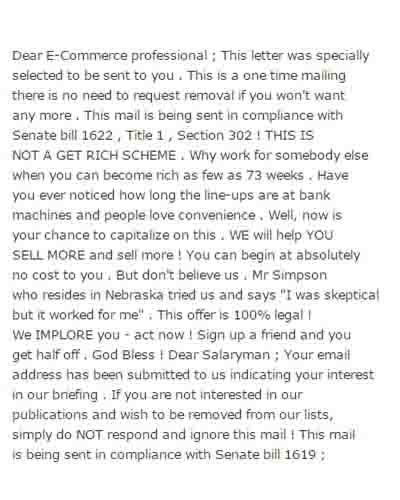

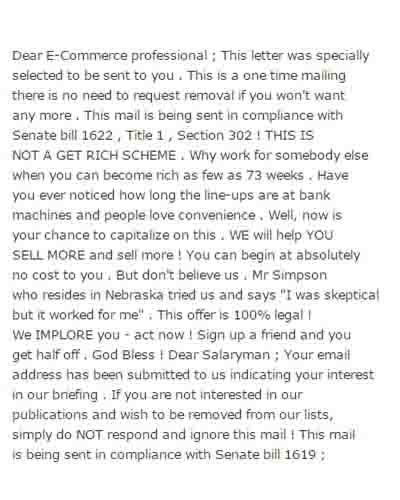

Еще один тип скрытого кода заключается в использовании специальной

формулы для выделения скрытого сообщения из «сообщения – контейнера» [3].

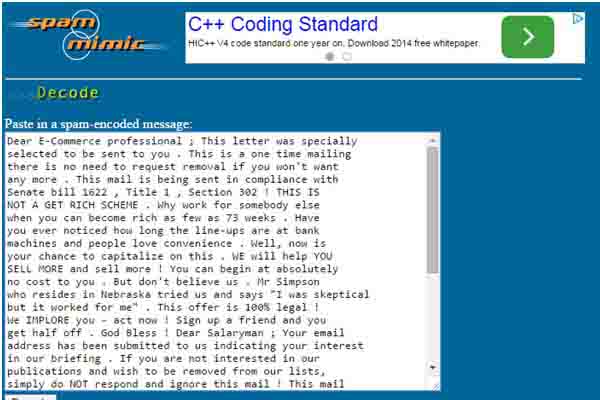

Рисунок 2.3 – Сообщение – шифр

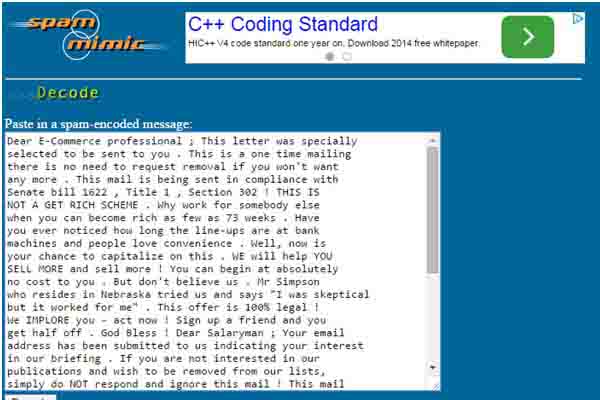

Если ввести данное сообщение на сайте, на который можно перейти по ссылке [5],

то мы получим весьма интересный результат.

Рисунок 2.4 – Исходное сообщение

Рисунок 2.5 – Скрытое сообщение

Общая схема метода скрытого кодирования представлена на рис.2.6.

Рисунок 2.6 – Общая схема скрытия информации

(Файл gif с анимацией был создан в программе Easy GIF Animator.

Анимация содержит 7 кадров, интервал переключения между ними 1сек,

7 циклов повторения, размер составляет 85.4 КБ.)

Достоинства:

- – при наличии программы шифрования дешифрования, получателю не обязательно знать алгоритм скрытия информации;

- – крепкая стойкость к дешифорванию;

- – тяжело понять, что сообщение – шифр имеет скрытый подтекст.

Недостатки:

- – сложность реализации;

- – при генерации текста «сообщения – контейнера» тяжело получить читаемый вид передаваемого сообщения.

Таблица 1 – Сравнительная таблица методов стеганографии

|

Наличие достоинства/недостатка

|

Семаграмма

|

Фонетика

|

Жаргон

|

Скрытое кодирование

|

| Сложность реализации |

– |

– |

– |

+ |

| Легкость определения наличия зашифрованного сообщения |

– |

+ |

– |

– |

| Легкость дешифрования сообщения |

+ |

+ |

+ |

– |

| Искусственные ограничения (например: запас слов у отправителя и получателя, или другие условности между ними) |

+ |

+ |

+ |

– |

Анализируя таблицу 1, можно сделать вывод, что наиболее качественным методом

стеганографии является скрытое кодирование. Данный метод гарантирует полное

скрытие самого факта передачи сообщения, не имеет ограничений, однако он же

является самым сложным в реализации.

Выводы

Были рассмотрены основные методы лингвистической стеганографии, которые используются для скрытия информации

при передаче. Установлены достоинства и недостатки каждого метода.

Таким образом, в предварительных исследований было выяснено, что наиболее стойким методом лингвистической

стеганографии, является скрыто кодирование. Данный метод имеет сложную реализацию, которая связана с

генерирование слов с помощью определенной функции, однако именно данный метод маскирует сам факт передачи

скрытого сообщения и получить это сообщение без определенного ключа (функции) практически невозможно.

Поэтому собственный метод, который будет разработан в процессе выполнения магистерской работы, будет

основываться на способе скрытого кодирования.

На момент написания данного реферата, магистерская работа еще не завершена, однако благодаря проведенному исследованию выбрано направление для дальнейшего исследования и изучения поставленной цели, а именно разработки собственного алгоритма лингвистической стеганографии.

Список источников